Promemoria di fine supporto per Windows 10 Pro e qualificazione Windows 11 per sistemi Dx GeneXpert selezionati

Aggiornamento 17 luglio 2025

Nell’ambito dell’impegno di Cepheid per una gestione coerente delle patch di sicurezza del sistema operativo Microsoft, si ricorda che Microsoft prevede di terminare il supporto per Windows 10 Pro il 14 ottobre 2025. Dopo questa data, Microsoft non fornirà più patch o aggiornamenti di sicurezza critici per Windows 10 Pro. Per mantenere i più elevati standard di sicurezza e prestazioni, consigliamo vivamente un aggiornamento del sistema operativo su GeneXpert.

Cepheid ha ora qualificato un aggiornamento a Windows 11 Pro per alcuni sistemi Dx GeneXpert già spediti e in uso con Windows 10 Pro (esclusi quelli che utilizzano Windows 10 IoT Enterprise LTSC). Per essere idonei a questo aggiornamento, i sistemi GeneXpert devono eseguire la versione del software Dx GeneXpert 6.4 o successiva e soddisfare specifici requisiti hardware e di sistema operativo.

È disponibile un volantino multilingue (codice articolo 303-5234) contenente un elenco di requisiti e ulteriori informazioni sull’opzione di aggiornamento di Windows 11 Pro. Nel caso di domande o dubbi, contattare il supporto tecnico di Cepheid.

PRODOTTI CEPHEID INTERESSATI

Sono interessati i seguenti sistemi GeneXpert:

• Computer Infinity GeneXpert con sistema operativo Windows 10 Pro.

• GeneXpert-II con sistema operativo Windows 10 Pro.

• GeneXpert-IV con sistema operativo Windows 10 Pro.

• GeneXpert-XVI con sistema operativo Windows 10 Pro.

I seguenti sistemi GeneXpert non rientrano in questo avviso:

• I sistemi GeneXpert Infinity e Dx con Windows 10 IoT Enterprise LTSC non richiedono una modifica in quanto sono ancora pienamente supportati da Microsoft attraverso aggiornamenti di sicurezza continui.

• I sistemi Dx GeneXpert collegati a un touchscreen non richiedono una modifica.

• I sistemi Hub GeneXpert Xpress impiegati in ambienti con esenzione CLIA continueranno a ricevere aggiornamenti del sistema operativo Windows fino al 9 gennaio 2029.

Notifica di vulnerabilità critica: CVE-2024-38255, CVE-2024-43459, CVE-2024-43462, CVE-2024-48993 fino a CVE-2024-49018

Aggiornamento 17 luglio 2025

CONTESTO

Il sistema Dx GeneXpert con il software Dx 6.5 è interessato da molteplici vulnerabilità critiche in Microsoft SQL Server 2019 (versione 15,0:4223,1) che possono consentire l’esecuzione remota di codice e l’esecuzione di comandi non autorizzati.

Per ulteriori informazioni, fare riferimento a quanto segue: https://support.microsoft.com/enus/topic/kb5046860-description-of-the-security-update-for-sql-server-2019-cu29november-12-2024-4bddde28-482c-4628-a6e2-2d4f542088b7.

PRODOTTI CEPHEID INTERESSATI

Sono interessati i clienti Dx che utilizzano il software GeneXpert Dx 6.5.

AZIONI RICHIESTE DAI CLIENTI

1. Verificare la versione attuale di SQL Server

Andare al seguente percorso e controllare la versione:

C:\Programmi\Microsoft SQL

Server\MSSQL15.MSSQLSERVER\MSSQL\Binn\sqlservr.exe Se la versione è 15,0.4223,1, passare alla fase successiva.

2. Scaricare e applicare la patch

Fare doppio clic sul collegamento sottostante per installare l’eseguibile:

https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/s ecu/2024/11/sqlserver2019-kb5046860-

x64_618ad2ed38cad99be8fc5688ab98a10813e98de1.exe

3. Verificare l’aggiornamento

Dopo l’installazione, verificare che la versione di SQL Server sia aggiornata a 15,0.4410,1.

Notifica di aggiornamento e vulnerabilità critica di Adobe Reader: Da CVE-2024-49530 fino CVE-2024-49535 e CVE-2025-24431, da CVE-2025-27158 fino a CVE-2025-27164, CVE2025-27174

Aggiornamento 17 luglio 2025

CONTESTO

Sono state identificate più vulnerabilità nelle versioni di Adobe Acrobat Reader precedenti a 25:001:20432, che potrebbero consentire l’esecuzione arbitraria di codice. Sono documentate in APSB25-14.

PRODOTTI CEPHEID INTERESSATI

Sono interessati i clienti Dx che utilizzano il software GeneXpert Dx 6.5.

GeneXpert Xpress customers using GeneXpert Xpress 6.4a software are impacted.

AZIONI RICHIESTE DAI CLIENTI

1. Verificare la versione installata

Percorso: C:\Programmi (x86)\Adobe\Acrobat Reader DC\Reader Se la versione è precedente a 25.001.20432, passare alla fase successiva.

2. Scaricare e installare l’aggiornamento

Visitare la pagina di download di Adobe Acrobat Reader

- Fare clic su “Altre opzioni di download” e installare la versione 25.001.20432 (preferibile).

- Se questa versione non è disponibile, aggiornare alla versione 24.005.20320.

3. Verificare l’aggiornamento

Confermare che la versione è aggiornata a 25.001.20432 o 24.005.20320

Notifica di vulnerabilità critica: Aggiornamento sulla sicurezza di Windows 10 KB5049981

Aggiornamento 17 luglio 2025

CONTESTO

L’host remoto di Windows 10 non dispone dell’aggiornamento di sicurezza KB5049981, esponendolo a potenziali vulnerabilità tra cui l’escalation dei privilegi e l’esecuzione remota di codice.

Per ulteriori informazioni, fare riferimento a quanto segue: https://support.microsoft.com/enus/topic/january-14-2025-kb5049981-os-builds-19044-5371-and-19045-5371-12f3788f6e7d-4524-8ab3-27d1666e0510

I seguenti CVE rientrano nell’ambito: CVE-2024-7344, CVE-2025-21189, CVE-2025-21202,

CVE-2025-21207, CVE-2025-21210-21211, CVE-2025-21213-21215, CVE-2025-21217,

CVE-2025-21219-21220, CVE-2025-21223-21224, CVE-2025-21226-21246, CVE-202521248-21252, CVE-2025-21255-21258, CVE-2025-21260-21261, CVE-2025-21263, CVE2025-21265-21266, CVE-2025-21268-21278, CVE-2025-21280-21282, CVE-2025-21284-

21296, CVE-2025-21298-21308, CVE-2025-21310, CVE-2025-21312, CVE-2025-21314,

CVE-2025-21316-21321, CVE-2025-21323-21324, CVE-2025-21327-21336, CVE-202521338-21341, CVE-2025-21374, CVE-2025-21378, CVE-2025-21382, CVE-2025-21389,

CVE-2025-21409, CVE-2025-21411, CVE-2025-21413, CVE-2025-21417

PRODOTTI CEPHEID INTERESSATI

Sono interessati i clienti Dx che utilizzano il software Dx GeneXpert 6.5 con Windows 10 versione 21H2 o 22H2.

AZIONI RICHIESTE DAI CLIENTI

1. Percorso di download e applicazione

Fare doppio clic sul file .msu da installare:

https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/s ecu/2025/01/windows10.0-kb5049981-

x64_bda073f7d8e14e65c2632b47278924b8a0f6b374.msu

2. Verificare l’aggiornamento

Verificare che il sistema sia stato aggiornato tramite la cronologia di Windows Update o le informazioni di sistema.

Notifica di vulnerabilità critica: CVE-2025-21176

Aggiornamento 17 luglio 2025

CONTESTO

All’installazione di Microsoft .NET Framework 4.8.1 sull’host remoto manca un aggiornamento della sicurezza, che lo espone all’esecuzione remota di codice. Questa vulnerabilità può consentire agli aggressori di eseguire codice non autorizzato tramite una richiesta appositamente predisposta.

Per ulteriori informazioni, fare riferimento a quanto segue: https://support.microsoft.com/enus/topic/january-14-2025-kb5049621-cumulative-update-for-net-framework-3-5-and-4-81-for-windows-10-version-21h2-and-windows-10-version-22h2-3c3adbc9-113c-410897d2-cdbedfee776f.

PRODOTTI CEPHEID INTERESSATI

Sono interessati i sistemi Dx 6.5 che eseguono Microsoft .NET Framework 4.8.1.

AZIONI RICHIESTE DAI CLIENTI

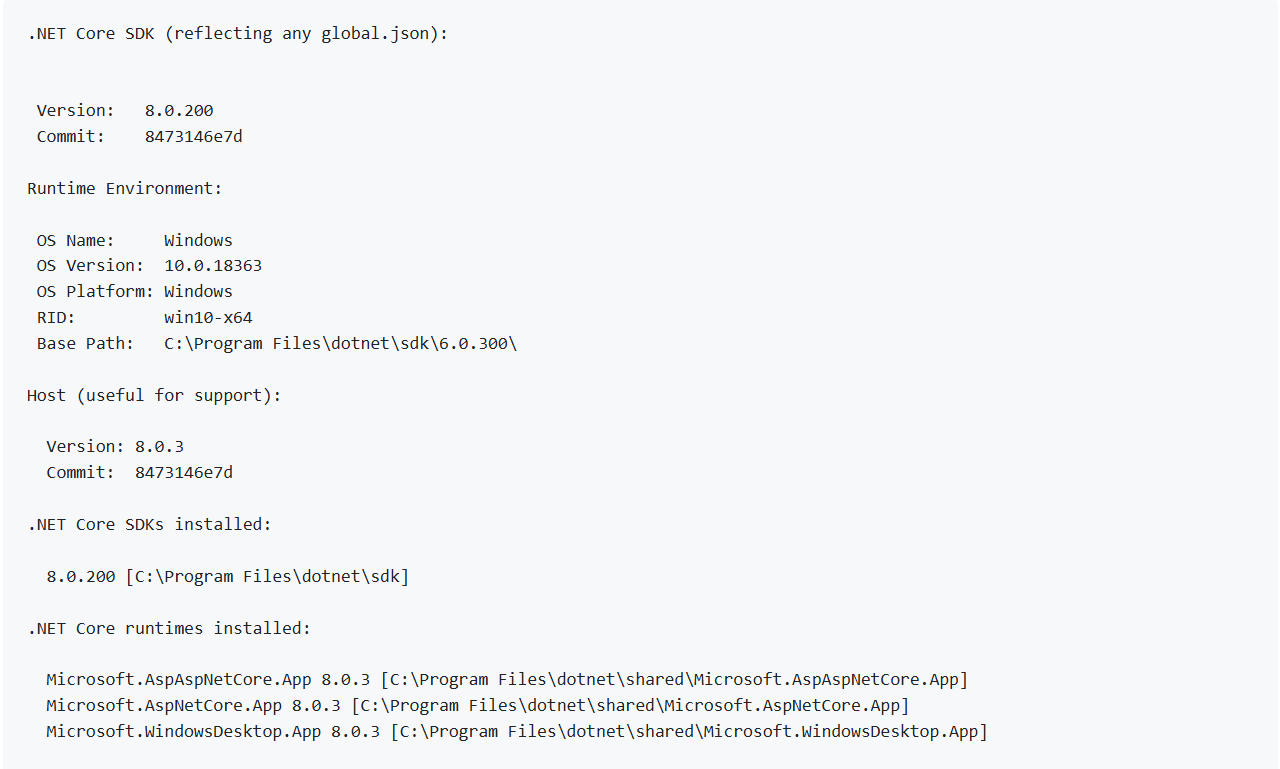

1. Verificare la versione attuale. Aprire:

C:\Windows\Microsoft.NET\Framework\v4.0:30319\mscorlib.dll

- Se la versione è 4.8.9256.0, passare alla fase successiva.

2. Scaricare e applicare la patch

Fare doppio clic sul file .msu da installare:

https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/s ecu/2024/12/windows10.0-kb5049621-x64-

ndp481_8cf3ab9195ec940d2da51894fb690b2d21404e8e.msu

3. Verificare l’aggiornamento

Confermare che la versione sia aggiornata a 4.8.9290,0.

Supporto protocollo TLS 1.0/1,1

Aggiornamento 17 luglio 2025

CONTESTO

Il servizio remoto accetta connessioni crittografate che utilizzano TLS 1.0 e TLS 1.1, protocolli obsoleti e non sicuri. Questi protocolli sono potenzialmente vulnerabili a vari attacchi crittografici e dovrebbero essere disabilitati a favore di TLS 1.2 o TLS 1.3.

Per ulteriori informazioni, fare riferimento a quanto segue:

• https://www.tenable.com/plugins/nessus/104743

• https://www.tenable.com/plugins/was/112546

PRODOTTI CEPHEID INTERESSATI

GeneXpert Xpress customers using GeneXpert Xpress 6.4a software are impacted.

AZIONI RICHIESTE DAI CLIENTI

Prima di aggiornare il file di registro di Windows, Cepheid consiglia vivamente di collaborare con il proprio reparto o rappresentante IT per garantire che l’aggiornamento venga eseguito in modo da non influire sul funzionamento del sistema. Nel caso di domande o dubbi, contattare il supporto tecnico di Cepheid.

Cepheid consiglia vivamente di eseguire il backup del registro e dei dati dei risultati dei test o del database. Per istruzioni su come spegnere il software ed eseguire il backup dei dati dei risultati dei test, consultare il manuale dell'utente.

Una volta completato il backup del registro e del database o dei dati dei test, attenersi alla seguente procedura:

Passaggi da seguire per l’applicazione.

1. Cercare "Editor registro" nella barra di ricerca di Windows.

2. Andare al percorso sottostante.

Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders \SCHANNEL\Protocols

3. Nella sezione Protocolli, creare una struttura a due chiavi (cartelle) per TLS 1.0 e TLS 1.1. Nota: fare clic con il pulsante destro del mouse sui protocolli per creare una nuova chiave.

4. In ogni cartella TLS, creare altre due chiavi (cartelle) come Client e Server.

5. Fare clic sulla cartella client, sullo spazio vuoto RHS, fare clic con il pulsante destro del mouse e selezionare l’opzione NEW-DWORD.

6. Rinominare in “Abilitato”; il valore dovrebbe essere impostato su “0”.

Nota: creare gli stessi valori per TLS 1.0 e TLS 1.1 e per le cartelle client e server.

7. Chiudere l'editor.

8. Aprire Gestione configurazione SQL Server.

9. Fare clic sull'opzione Servizi SQL Server.

10. Arrestare e avviare il servizio SQL Server (MSSQLSERVER).

11. Chiudere l'applicazione Gestione configurazione SQL Server.

12. Scaricare lo strumento Nmap da Google e installarlo nel sistema.

13. Aprire il prompt dei comandi e immettere il comando seguente.

nmap -script ssl-enum-ciphers -p 1433 localhost

14. Premere il tasto Invio sulla tastiera.

15. Verificare che nel prompt cmd sia visualizzato solo TLS 1.2 e versioni successive.

Notifica di vulnerabilità critica: Microsoft SQL Server 2017

Aggiornamento 17 luglio 2025

CONTESTO

L’installazione di Microsoft SQL Server 2017 sull’host remoto non dispone dell’aggiornamento di sicurezza KB5046858, esponendolo a potenziali vulnerabilità di esecuzione remota di codice.

Per ulteriori informazioni, fare riferimento a quanto segue: https://support.microsoft.com/enus/topic/kb5046858-description-of-the-security-update-for-sql-server-2017-cu31november-12-2024-2984d3a5-0683-4f9b-9e6a-3888e67bd859.

I seguenti CVE rientrano nell’ambito: CVE-2024-38255, CVE-2024-43459, CVE-2024-43462, da CVE-2024-48993 fino a CVE-2024-49043

PRODOTTI CEPHEID INTERESSATI

GeneXpert Xpress customers using GeneXpert Xpress 6.4a software are impacted.

AZIONI RICHIESTE DAI CLIENTI

1. Verificare la versione attuale di SQL Server. Percorso:

C:\Programmi\Microsoft SQL

Server\MSSQL14.MSSQLSERVER\MSSQL\Binn\sqlservr.exe

- Se la versione è 14.0.3294.2, passare alla fase successiva.

2. Scaricare e applicare la patch

Fare doppio clic sul link del file eseguibile qui:

https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/s ecu/2024/11/sqlserver2017-kb5046858-

x64_b681ef619a79265439b4109c01a02f54cfe89928.exe

3. Verificare l’aggiornamento

Confermare che la versione sia aggiornata a 14,0.3485,1.

Notifica di vulnerabilità critica: Aggiornamento della sicurezza di Windows 10 KB5051974, KB505518, KB5060633

Aggiornamento 17 luglio 2025

CONTESTO

L’host remoto di Windows 10 non dispone dell’aggiornamento di sicurezza KB5051974, che corregge diverse vulnerabilità tra cui l’esecuzione remota di codice e l’escalation dei privilegi.

I seguenti CVE rientrano nell’ambito: CVE-2025-21181, CVE-2025-21184, CVE-2025-21190,

CVE-2025-21200, CVE-2025-21201, CVE-2025-21212, CVE-2025-21216, CVE-2025-21254,

CVE-2025-21337, CVE-2025-21347, da CVE-2025-21349 fino a CVE-2025-21420

PRODOTTI CEPHEID INTERESSATI

Sono interessati i clienti Dx che utilizzano il software GeneXpert Dx 6.5.

AZIONI RICHIESTE DAI CLIENTI

1. Scaricare e applicare la patch

Fare doppio clic sul file .msu da installare:

https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/s ecu/2025/02/windows10.0-kb5051974-

x64_74aa601c3966a9e1ad4efe6287550c0f0bdea59d.msu

2. Verificare l’aggiornamento per KB5051974

Confermare l’installazione tramite la cronologia di Windows Update o le informazioni di sistema.

3. Aggiornamenti aggiuntivi per KB5055518 e KB5060533

Assicurarsi di aver scaricato l’ultimo aggiornamento di sicurezza di Microsoft Windows che consente al sistema di essere completamente protetto da questa vulnerabilità. I clienti con aggiornamenti automatici non devono intraprendere ulteriori azioni. Se non fossero ancora stati automatizzati gli aggiornamenti di Windows, selezionare Start > Impostazioni > Aggiornamento e sicurezza > Windows Update, quindi selezionare “Verifica aggiornamenti”.

Notifica di vulnerabilità critica: Aggiornamento di sicurezza di Windows 10 KB5060533

Aggiornamento 17 luglio 2025

CONTESTO

L’host remoto di Windows 10 non dispone dell’aggiornamento di sicurezza KB5060533. Questo aggiornamento risolve le vulnerabilità nel kernel di Windows che potrebbero consentire l’escalation dei privilegi e il denial of service.

I seguenti CVE rientrano nell’ambito: CVE-2024-9157, CVE-2025-21180, CVE-2025-21247,

CVE-2025-24035, CVE-2025-24044, CVE-2025-24046, CVE-2025-24048, CVE-2025-24050–

24051, CVE-2025-24054–24056, CVE-2025-24059, CVE-2025-24061, CVE-2025-24066– 24067, CVE-2025-24071–24072, CVE-2025-24984–24985, CVE-2025-24987–24988, CVE-

2025-24991–24993, CVE-2025-24995–24997, CVE-2025-26633, CVE-2025-26645

PRODOTTI CEPHEID INTERESSATI

Sono interessati i clienti Dx che utilizzano il software GeneXpert Dx 6.5.

AZIONI RICHIESTE DAI CLIENTI

1. Verificare la versione attuale del kernel

Percorso: C:\Windows\system32\ntoskrnl.exe

- Se la versione è 10.0.19041.4894, passare alla fase successiva.

2. Scaricare e applicare la patch. Scaricare KB5060533

https://www.catalog.update.microsoft.com/Search.aspx?q=KB5060533%20windo ws%2010%20x64

3. Verificare l’aggiornamento

Dopo aver applicato la patch, verificare che la versione del kernel sia aggiornata a 10,0.19041.5965.

Nota: si tratta di un aggiornamento cumulativo. L’applicazione di KB5060533 da sola è sufficiente e include tutte le correzioni di sicurezza precedenti a livello di kernel.

Notifica di vulnerabilità critica: Aggiornamento di sicurezza di Windows 10 KB5060533

Aggiornamento 17 luglio 2025

CONTESTO

L’host remoto di Windows 10 non dispone dell’aggiornamento di sicurezza KB5060533, che risolve le vulnerabilità critiche nel kernel di Windows e nei componenti di sistema.

Per ulteriori informazioni, fare riferimento a quanto segue: https://support.microsoft.com/enus/topic/june-10-2025-kb5060533-os-builds-19044-5965-and-19045-5965-eeae388cca1c-4569-95d7-3d7be2e0b8ba

I seguenti CVE rientrano nell’ambito: CVE-2025-21191, CVE-2025-21197, CVE-2025-21204,

CVE-2025-21205, CVE-2025-21221, CVE-2025-21222, CVE-2025-24058, CVE-2025-24060, CVE-2025-24062, CVE-2025-24073, CVE-2025-24074, CVE-2025-26635, CVE-2025-26637,

CVE-2025-26639, CVE-2025-26640, CVE-2025-26641, CVE-2025-26644, CVE-2025-26648,

CVE-2025-26663, CVE-2025-26665, CVE-2025-26666, CVE-2025-26668, CVE-2025-26669,

CVE-2025-26670, CVE-2025-26672, CVE-2025-26673, CVE-2025-26674, CVE-2025-26675,

CVE-2025-26678, CVE-2025-26679, CVE-2025-26681, CVE-2025-26686, CVE-2025-26687,

CVE-2025-26688, CVE-2025-27467, CVE-2025-27469, CVE-2025-27471, CVE-2025-27473,

CVE-2025-27476, CVE-2025-27477, CVE-2025-27478, CVE-2025-27481, CVE-2025-27484,

CVE-2025-27487, CVE-2025-27490, CVE-2025-27491, CVE-2025-27727, CVE-2025-27729,

CVE-2025-27730, CVE-2025-27731, CVE-2025-27732, CVE-2025-27735, CVE-2025-27736,

CVE-2025-27737, CVE-2025-27738, CVE-2025-27739, CVE-2025-27742, CVE-2025-29809, CVE-2025-29810, CVE-2025-29824.

PRODOTTI CEPHEID INTERESSATI

Sono interessati i clienti Dx che utilizzano il software GeneXpert Dx 6.5.

AZIONI RICHIESTE DAI CLIENTI

1. Verificare la versione attuale del kernel

Percorso: C:\Windows\system32\ntoskrnl.exe

- Se la versione è 10.0.19041.5369, passare alla fase successiva.

2. Scaricare e applicare la patch

Scaricare KB5060533 per 2025-04 Aggiornamento cumulativo per Windows 10 versione 22H2 per sistemi basati su x64 (la prima riga elencata qui):

https://www.catalog.update.microsoft.com/Search.aspx?q=KB5060533%20windo ws%2010%20x64

3. Verificare l’aggiornamento

Verificare che la versione del kernel sia aggiornata a 10,0.19041.5965.