Rappel de la fin de support de Windows 10 Pro et qualification pour Windows 11 pour certains systèmes Dx GeneXpert

Mis à jour le 17 juillet 2025

Dans le cadre de l’engagement de Cepheid en faveur d’une gestion cohérente des correctifs de sécurité du système d’exploitation Microsoft, nous vous rappelons que Microsoft prévoit de mettre fin à la prise en charge du système d’exploitation Windows 10 Pro dès le 14 octobre 2025. Après cette date, Microsoft ne fournira plus de correctifs ou de mises à jour de sécurité cruciales pour le système d’exploitation Windows 10 Pro. Afin de maintenir les normes de sécurité et de performance les plus élevées, nous vous recommandons vivement une mise à niveau de votre système d’exploitation GeneXpert.

Cepheid a désormais qualifié une mise à niveau vers le système d’exploitation Windows 11 Pro pour certains systèmes Dx GeneXpert déjà expédiés exécutant déjà Windows 10 Pro (et n’exécutant pas Windows 10 IoT Enterprise LTSC). Pour être éligibles à cette mise à niveau, les systèmes GeneXpert doivent exécuter la version logicielle GeneXpert Dx 6.4 ou supérieure et répondre aux exigences spécifiques du matériel informatique et du système d’exploitation

Un dépliant multilingue (référence 303-5234) contenant une liste des exigences et des informations supplémentaires sur l’option de mise à niveau du système d’exploitation Windows 11 Pro est disponible. Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

PRODUITS CEPHEID AFFECTÉS

Les systèmes GeneXpert suivants sont affectés :

• GeneXpert Ordinateurs Infinity exécutant Windows 10 Pro

• GeneXpert-II exécutant Windows 10 Pro

• GeneXpert-IV exécutant Windows 10 Pro

• GeneXpert-XVI exécutant Windows 10 Pro

Les systèmes GeneXpert suivants ne sont pas concernés :

• Les systèmes GeneXpert Infinity et Dx exécutant Windows 10 IoT Enterprise LTSC ne nécessitent pas de modification, car ils sont toujours entièrement pris en charge par Microsoft grâce à des mises à jour de sécurité continues.

• Les systèmes GeneXpert Dx connectés à un écran tactile ne nécessitent pas de changement.

• Les systèmes GeneXpert Xpress Hub utilisés dans les environnements exemptés de CLIA continueront à recevoir les mises à jour du système d’exploitation Windows jusqu’au 9 janvier 2029.

Notification de vulnérabilité critique : CVE-2024-38255, CVE-2024-43459, CVE-2024-43462, CVE-2024-48993 à CVE-2024-49018

Mis à jour le 17 juillet 2025

CONTEXTE

Le système GeneXpert Dx exécutant le logiciel Dx 6.5 est affecté par plusieurs vulnérabilités critiques dans Microsoft SQL Server 2019 (version 15.0:4223.1), ce qui peut permettre l’exécution de code à distance et l’exécution de commande non autorisée.

Pour plus d’informations, veuillez consulter les sections suivantes : https://support.microsoft.com/enus/topic/kb5046860-description-of-the-security-update-for-sql-server-2019-cu29november-12-2024-4bddde28-482c-4628-a6e2-2d4f542088b7.

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

1. Vérifier la version actuelle de SQL Server

Accédez au chemin suivant et vérifiez la version :

C:\Program Files\Microsoft SQL

Server\MSSQL15.MSSQLSERVER\MSSQL\Binn\sqlservr.exe Si la version est 15.0:4223.1, passez à l’étape suivante.

2.Télécharger et appliquer le correctif

Double-cliquez sur le lien ci-dessous pour l’exécutable à installer :

https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/s ecu/2024/11/sqlserver2019-kb5046860-

x64_618ad2ed38cad99be8fc5688ab98a10813e98de1.exe

3.Vérifier la mise à jour

Après l’installation, confirmez que la version de SQL Server est mise à jour pour passer à 15.0:4410.1.

Mise à jour Adobe Reader et notification de vulnérabilité critique : CVE-2024-49530 àCVE-2024-49535 et CVE-2025-24431, CVE-2025-27158 à CVE-2025-27164, CVE2025-27174

Mis à jour le 17 juillet 2025

CONTEXTE

Plusieurs vulnérabilités ont été identifiées dans les versions d’Adobe Acrobat Reader avant 25:001:20432, ce qui peut permettre l’exécution arbitraire du code. Celles-ci sont documentées sous APSB25-14.

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

GeneXpert Xpress customers using GeneXpert Xpress 6.4a software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

1.Vérifier la version installée

Chemin : C :\Program Files (x86)\Adobe\Acrobat Reader DC\Reader Si la version est inférieure à 25:001:20432, passez à l’étape suivante.

2.Télécharger et installer la mise à jour

Visitez la page de téléchargement d’Adobe Acrobat Reader

- Cliquez sur « Plus d’options de téléchargement » et installez la version 25.001.20432 (de préférence)

- Si cette version n’est pas disponible, passez à la version 24.005.20320

3.Vérifier la mise à jour

Confirmez que la version est mise à jour vers 25:001:20432 ou 24:005:20320

Notification de vulnérabilité critique : Mise à jour de sécurité KB5049981 pour Windows 10

Mis à jour le 17 juillet 2025

CONTEXTE

La mise à jour de sécurité KB5049981 est manquante sur l’hôte Windows 10 distant, ce qui l’expose à des vulnérabilités potentielles, notamment l’escalade des privilèges et l’exécution du code à distance.

Pour plus d’informations, veuillez consulter les sections suivantes : https://support.microsoft.com/enus/topic/january-14-2025-kb5049981-os-builds-19044-5371-and-19045-5371-12f3788f6e7d-4524-8ab3-27d1666e0510

Les CVE suivants sont concernés : CVE-2024-7344, CVE-2025-21189, CVE-2025-21202,

CVE-2025-21207, CVE-2025-21210-21211, CVE-2025-21213-21215, CVE-2025-21217,

CVE-2025-21219-21220, CVE-2025-21223-21224, CVE-2025-21226-21246, CVE-202521248-21252, CVE-2025-21255-21258, CVE-2025-21260-21261, CVE-2025-21263, CVE2025-21265-21266, CVE-2025-21268-21278, CVE-2025-21280-21282, CVE-2025-21284-

21296, CVE-2025-21298-21308, CVE-2025-21310, CVE-2025-21312, CVE-2025-21314,

CVE-2025-21316-21321, CVE-2025-21323-21324, CVE-2025-21327-21336, CVE-202521338-21341, CVE-2025-21374, CVE-2025-21378, CVE-2025-21382, CVE-2025-21389,

CVE-2025-21409, CVE-2025-21411, CVE-2025-21413, CVE-2025-21417

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 exécutant Windows 10 version 21H2 ou 22H2 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

1. Télécharger et appliquer le chemin

Double-cliquez sur le fichier .msu à installer :

https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/s ecu/2025/01/windows10.0-kb5049981-

x64_bda073f7d8e14e65c2632b47278924b8a0f6b374.msu

2. Vérifier la mise à jour

Confirmez que le système a été mis à jour via l’historique de mise à jour Windows ou les informations système.

Notification de vulnérabilité critique : CVE-2025-21176

Mis à jour le 17 juillet 2025

CONTEXTE

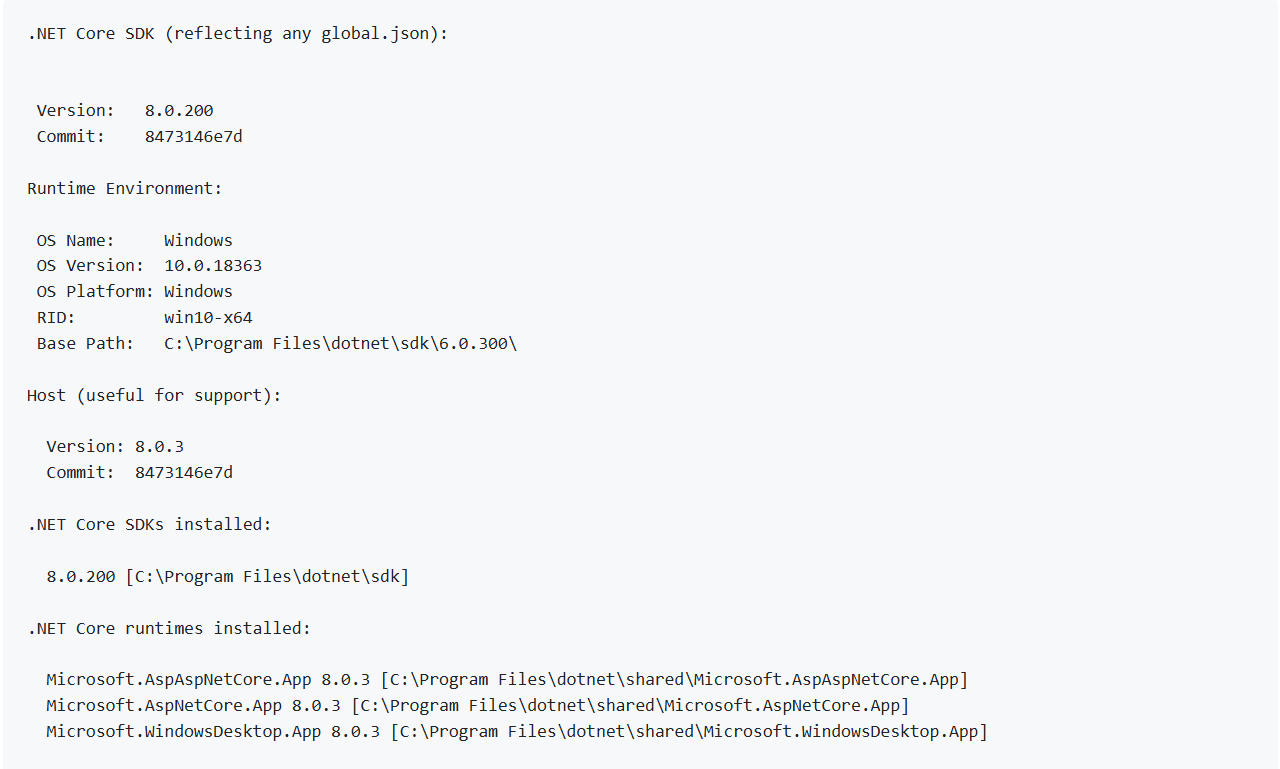

Il manque une mise à jour de sécurité à l’installation de Microsoft .NET Framework 4.8.1 sur l’hôte distant qui l’expose à une exécution du code distant. Cette vulnérabilité peut permettre aux hackers d’exécuter un code non autorisé via une demande spécialement élaborée.

Pour plus d’informations, veuillez consulter les sections suivantes : https://support.microsoft.com/enus/topic/january-14-2025-kb5049621-cumulative-update-for-net-framework-3-5-and-4-81-for-windows-10-version-21h2-and-windows-10-version-22h2-3c3adbc9-113c-410897d2-cdbedfee776f.

PRODUITS CEPHEID AFFECTÉS

Les systèmes Dx 6.5 exécutant Microsoft .NET Framework 4.8.1 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

1. Vérifier la version actuelle Accéder à :

C:\Windows\Microsoft.NET\Framework\v4.0:30319\mscorlib.dll

- Si la version est 4.8.9256.0, passez à l’étape suivante.

2.Télécharger et appliquer le correctif

Double-cliquez sur le fichier .msu à installer :

https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/s ecu/2024/12/windows10.0-kb5049621-x64-

ndp481_8cf3ab9195ec940d2da51894fb690b2d21404e8e.msu

3.Vérifier la mise à jour

Confirmez que la version est mise à jour vers 4.8:9290,0.

Prise en charge du protocole TLS 1.0/1.1

Mis à jour le 17 juillet 2025

CONTEXTE

Le service à distance accepte les connexions chiffrées à l’aide de TLS 1.0 et TLS 1.1, qui sont des protocoles obsolètes et non sécurisés. Ces protocoles sont potentiellement vulnérables à de multiples attaques cryptographiques et doivent être désactivés en faveur de TLS 1.2 ou TLS 1.3.

Pour plus d’informations, veuillez consulter les sections suivantes :

• https://www.tenable.com/plugins/nessus/104743

• https://www.tenable.com/plugins/was/112546

PRODUITS CEPHEID AFFECTÉS

GeneXpert Xpress customers using GeneXpert Xpress 6.4a software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

Avant de mettre à jour le fichier de registre Windows, Cepheid vous recommande vivement de travailler avec votre groupe informatique ou votre représentant pour vous assurer que la mise à jour est effectuée de manière à ne pas affecter le fonctionnement du système. Si vous avez des questions ou des préoccupations, veuillez contacter le Support technique de Cepheid.

Cepheid recommande fortement de sauvegarder le registre et les données des résultats de test ou la base de données. Pour obtenir des instructions sur la façon d’arrêter le logiciel et de sauvegarder les données de résultats, consulter le manuel d’utilisation.

Une fois la sauvegarde du registre et de la base de données ou des données de test terminée, veuillez suivre les étapes ci-dessous :

Étapes à suivre pour appliquer cela.

1. Recherchez « Éditeur de registre » dans la barre de recherche de Windows.

2. Accédez au chemin ci-dessous.

Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders \SCHANNEL\Protocols

3. Sous Protocoles, créez une structure à deux clés (dossiers) pour TLS 1.0 et TLS 1.1. Remarque : Cliquez avec le bouton droit sur les protocoles pour créer une nouvelle clé.

4. Sous chaque dossier TLS, créez deux autres clés (dossiers) en tant que client et serveur

5. Cliquez sur le dossier du client, dans l’espace vide RHS, cliquez avec le bouton droit et sélectionnez l’option NOUVEAU MOT.

6. Renommez en « Activé » et la valeur doit être définie sur « 0 ».

Remarque : Mêmes valeurs à créer pour TLS 1.0 et TLS 1.1 et les dossiers client et serveur.

7. Fermez l’éditeur.

8. Ouvrez le gestionnaire de configuration de SQL Server.

9. Cliquez sur l’option Services SQL Server.

10. Arrêtez et démarrez le service de SQL Server (MSSQLSERVER).

11. Fermez l’application Gestionnaire de configuration de SQL Server.

12. Téléchargez l’outil Nmap depuis Google et installez-le dans le système.

13. Ouvrez l’invite de commande et saisissez la commande ci-dessous :

nmap -script ssl-enum-ciphers -p 1433 localhost

14. Appuyez sur le bouton Entrée du clavier.

15. Vérifiez que seuls les messages TLS 1.2 et supérieurs sont affichés dans l’invite cmd.

Notification de vulnérabilité critique : Microsoft SQL Server 2017

Mis à jour le 17 juillet 2025

CONTEXTE

La mise à jour de sécurité KB5046858 est manquante dans l’installation de Microsoft SQL Server 2017 sur l’hôte distant, ce qui l’expose à des vulnérabilités potentielles d’exécution de code à distance.

Pour plus d’informations, veuillez consulter les sections suivantes : https://support.microsoft.com/enus/topic/kb5046858-description-of-the-security-update-for-sql-server-2017-cu31november-12-2024-2984d3a5-0683-4f9b-9e6a-3888e67bd859.

Les CVE suivants sont concernés : CVE-2024-38255, CVE-2024-43459, CVE-2024-43462, CVE-2024-48993 à CVE-2024-49043

PRODUITS CEPHEID AFFECTÉS

GeneXpert Xpress customers using GeneXpert Xpress 6.4a software are impacted.

ACTIONS REQUISES PAR LES CLIENTS

1. Vérifier le chemin de la version actuelle de SQL Server :

C:\Program Files\Microsoft SQL

Server\MSSQL14.MSSQLSERVER\MSSQL\Binn\sqlservr.exe

- Si la version est 14.0.3294.2, passez à l’étape suivante.

2.Télécharger et appliquer le correctif

Double-cliquez sur le lien du fichier exécutable ici :

https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/s ecu/2024/11/sqlserver2017-kb5046858-

x64_b681ef619a79265439b4109c01a02f54cfe89928.exe

3.Vérifier la mise à jour

Confirmez que la version est mise à jour vers 14.0:3485.1.

Notification de vulnérabilité critique : Mise à jour de sécurité KB5051974, KB505518, KB5060633 pour Windows 10

Mis à jour le 17 juillet 2025

CONTEXTE

La mise à jour de sécurité KB5051974 de l’hôte Windows 10 distant est manquante, ce qui traite de multiples vulnérabilités, notamment l’exécution de code à distance et l’escalade de privilèges.

Les CVE suivants sont concernés : CVE-2025-21181, CVE-2025-21184, CVE-2025-21190,

CVE-2025-21200, CVE-2025-21201, CVE-2025-21212, CVE-2025-21216, CVE-2025-21254,

CVE-2025-21337, CVE-2025-21347, CVE-2025-21349 à CVE-2025-21420

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

1. Télécharger et appliquer le correctif

Double-cliquez sur le fichier .msu à installer :

https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/s ecu/2025/02/windows10.0-kb5051974-

x64_74aa601c3966a9e1ad4efe6287550c0f0bdea59d.msu

2. Vérifier la mise à jour pour KB5051974

Confirmez l’installation via l’historique des mises à jour Windows ou les informations système.

3. Mises à jour supplémentaires pour KB5055518 et KB5060533

Veuillez continuer avec la dernière mise à jour de sécurité Microsoft Windows qui permettrait à votre système d’être entièrement protégé contre cette vulnérabilité. Les clients disposant de mises à jour automatiques n’ont pas besoin de prendre d’autres mesures. Si vous n’avez pas encore automatisé les mises à jour Windows, sélectionnez Démarrer > Paramètres > Mise à jour et sécurité > Mise à jour Windows, puis sélectionnez « Vérifier les mises à jour ».

Notification de vulnérabilité critique : Mise à jour de sécurité KB5060533 pour Windows 10

Mis à jour le 17 juillet 2025

CONTEXTE

La mise à jour de sécurité KB5060533 est manquante sur l’hôte Windows 10 distant. Cette mise à jour traite les vulnérabilités dans le noyau Windows qui pourraient permettre l’escalade des privilèges et le refus de service.

Les CVE suivants sont concernés : CVE-2024-9157, CVE-2025-21180, CVE-2025-21247,

CVE-2025-24035, CVE-2025-24044, CVE-2025-24046, CVE-2025-24048, CVE-2025-24050–

24051, CVE-2025-24054–24056, CVE-2025-24059, CVE-2025-24061, CVE-2025-24066– 24067, CVE-2025-24071–24072, CVE-2025-24984–24985, CVE-2025-24987–24988, CVE-

2025-24991–24993, CVE-2025-24995–24997, CVE-2025-26633, CVE-2025-26645

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

1. Vérifier la version actuelle du noyau

Chemin : C:\Windows\system32\ntoskrnl.exe

- Si la version est 10.0.19041.4894, passez à l’étape suivante.

2.Télécharger et appliquer le correctif Télécharger KB5060533 -

https://www.catalog.update.microsoft.com/Search.aspx?q=KB5060533%20windo ws%2010%20x64

3.Vérifier la mise à jour

Après avoir appliqué le correctif, confirmez que la version du noyau est mise à jour à 10,0:19041:5965.

Remarque : Il s’agit d’une mise à jour cumulative. L’application de KB5060533 seule est suffisante et inclut tous les correctifs de sécurité antérieurs au niveau du noyau.

Notification de vulnérabilité critique : Mise à jour de sécurité KB5060533 pour Windows 10

Mis à jour le 17 juillet 2025

CONTEXTE

La mise à jour de sécurité KB5060533 de l’hôte Windows 10 distant est manquante, ce qui traite des vulnérabilités critiques dans le noyau Windows et les composants système.

Pour plus d’informations, veuillez consulter les sections suivantes : https://support.microsoft.com/enus/topic/june-10-2025-kb5060533-os-builds-19044-5965-and-19045-5965-eeae388cca1c-4569-95d7-3d7be2e0b8ba

Les CVE suivants sont concernés : CVE-2025-21191, CVE-2025-21197, CVE-2025-21204,

CVE-2025-21205, CVE-2025-21221, CVE-2025-21222, CVE-2025-24058, CVE-2025-24060, CVE-2025-24062, CVE-2025-24073, CVE-2025-24074, CVE-2025-26635, CVE-2025-26637,

CVE-2025-26639, CVE-2025-26640, CVE-2025-26641, CVE-2025-26644, CVE-2025-26648,

CVE-2025-26663, CVE-2025-26665, CVE-2025-26666, CVE-2025-26668, CVE-2025-26669,

CVE-2025-26670, CVE-2025-26672, CVE-2025-26673, CVE-2025-26674, CVE-2025-26675,

CVE-2025-26678, CVE-2025-26679, CVE-2025-26681, CVE-2025-26686, CVE-2025-26687,

CVE-2025-26688, CVE-2025-27467, CVE-2025-27469, CVE-2025-27471, CVE-2025-27473,

CVE-2025-27476, CVE-2025-27477, CVE-2025-27478, CVE-2025-27481, CVE-2025-27484,

CVE-2025-27487, CVE-2025-27490, CVE-2025-27491, CVE-2025-27727, CVE-2025-27729,

CVE-2025-27730, CVE-2025-27731, CVE-2025-27732, CVE-2025-27735, CVE-2025-27736,

CVE-2025-27737, CVE-2025-27738, CVE-2025-27739, CVE-2025-27742, CVE-2025-29809, CVE-2025-29810, CVE-2025-29824.

PRODUITS CEPHEID AFFECTÉS

Les clients Dx utilisant le logiciel GeneXpert Dx 6.5 sont affectés.

ACTIONS REQUISES PAR LES CLIENTS

1. Vérifier la version actuelle du noyau

Chemin : C:\Windows\system32\ntoskrnl.exe

- Si la version est 10.0.19041.5369, passez à l’étape suivante.

2.Télécharger et appliquer le correctif

Téléchargez KB5060533 pour la Mise à jour cumulative 2025-04 pour Windows 10 Version 22H2 pour les systèmes x64 (la première ligne est répertoriée ici) :

https://www.catalog.update.microsoft.com/Search.aspx?q=KB5060533%20windo ws%2010%20x64

3.Vérifier la mise à jour

Confirmez que la version du noyau est mise à jour vers 10,0:19041:5965.