Benachrichtigung über kritische Schwachstellen: TLS Version 1.0 and 1.1 Protocol Detection

Updated March 12. 2026

HINTERGRUND

The GeneXpert Dx 6.4a supports TLS 1.0 and TLS 1.1, which are deprecated and considered insecure. These outdated protocol versions are susceptible to multiple cryptographic weaknesses and downgrade attacks, which could expose secure communications to interception or manipulation.

It is recommended to enable TLS 1.2 and TLS 1.3, and disable support for TLS 1.0 and TLS 1.1, following Microsoft’s guidance for secure protocol configuration.

For more information click here:

https://learn.microsoft.com/en-us/intune/configmgr/core/plan-design/security/enable-tls-1-2-client

BETROFFENE CEPHEID-PRODUKTE

Dx customers using Dx 6.4a software are impacted.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Before applying the update, Cepheid strongly recommends working with your IT group or representative to ensure that the registry and test result data are backed up appropriately. For guidance on shutting down the software and backing up test result data, please refer to the Dx 6.4a Operator Manual. Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid.

Once back-up of the registry and database or test data is complete, proceed with the following:

Steps to follow to apply this-

- Open Registry Editor

- Press Windows + S, type Registry Editor, and hit Enter.

- Press Windows + S, type Registry Editor, and hit Enter.

- Navigate to the following path:

Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols

- Create TLS 1.0 and TLS 1.1 keys

- Right-click on Protocols → New > Key → name it TLS 1.0

- Repeat for TLS 1.1

- Create Client and Server subkeys under each TLS key:

- Right-click on TLS 1.0 → New > Key → name it Client

- Repeat for Server

- Do the same under TLS 1.1

- Disable TLS 1.0 and 1.1:

- Inside each Client and Server folder:

- Right-click in the right pane → New > DWORD (32-bit) Value

- Name it Enabled → set value to 0

- Create another DWORD named DisabledByDefault → set value to 1

- Inside each Client and Server folder:

- Close Registry Editor

- Restart SQL Server Service:

- Press Windows + R, type services.msc, and hit Enter

- Locate SQL Server (MSSQLSERVER)

- Right-click → Restart

- Verify TLS Registry Configuration via PowerShell:

- Verify SQL Server TLS Handshake Behavior:

Run the following PowerShell script to test TLS 1.0 and 1.1 connectivity to SQL Server:

Benachrichtigung über kritische Schwachstellen: Windows 10 Version 21H2 / 22H2 Security Update (November 2025) KB5068781

Updated March 12. 2026

HINTERGRUND

The installed version of Windows 10 (21H2 / 22H2) is missing the November 2025 Security Update (KB5068781) and is affected by multiple vulnerabilities. CVEs in scope include:

CVE 2025 59505, CVE 2025 59506, CVE 2025 59507, CVE 2025 59508, CVE 2025 59509, CVE 2025 59510, CVE 2025 59511, CVE 2025 59512, CVE 2025 59513, CVE 2025 59514, CVE 2025 59515, CVE 2025 60703, CVE 2025 60704, CVE 2025 60705, CVE 2025 60707, CVE 2025 60709, CVE 2025 60714, CVE 2025 60715, CVE 2025 60716, CVE 2025 60717, CVE 2025 60719, CVE 2025 60720, CVE 2025 60723, CVE 2025 60724, CVE 2025 62208, CVE 2025 62209, CVE 2025 62213, CVE 2025 62215, CVE 2025 62217, CVE 2025 62218, CVE 2025 62219, CVE 2025 62452.

These vulnerabilities span remote code execution, privilege escalation, information disclosure, kernel level issues, and other system level risks.

Microsoft has released KB5068781 as a cumulative security update to address all the above vulnerabilities.

For more information click here: https://support.microsoft.com/en-us/topic/november-11-2025-kb5068781-os-builds-19044-6575-and-19045-6575-7fe13257-9079-49af-9369-e0e6242701dd

BETROFFENE CEPHEID-PRODUKTE

Dx customers using Dx 6.4a software are impacted.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Apply the Microsoft Security Update KB5068781 using the download link below:

Customers with auto update disabled must manually install this security update to remain protected.

Benachrichtigung über kritische Schwachstellen: Microsoft .NET Core (June 2025) KB5061935

Updated March 11. 2026

HINTERGRUND

The .Net Runtime component of the Xpertise 7.1 system is missing the Microsoft .NET 8.0:17 Security Update (KB5061935), released as part of Microsoft’s June 2025 servicing updates. This security update includes critical fixes for the .NET runtime and SDK, including remediation for the following vulnerability:

CVE‑2025‑30399 – .NET Remote Code Execution Vulnerability

This update delivers the patched .NET 8.0:17 runtime and corresponding SDK components required to protect systems against remote code execution scenarios.

The update is available through the Microsoft Update Catalog as part of the .NET 8.0:17 Security Update packages (KB5061935)

For more information click here: https://msrc.microsoft.com/update-guide/en-US/vulnerability/CVE-2025-30399

BETROFFENE CEPHEID-PRODUKTE

Betroffen sind Infinity-Kunden, die die GeneXpert Xpertise 7.1-Software verwenden.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Apply Microsoft Security Update KB5061935 and download from here: https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/secu/2025/06/dotnet-sdk-8.0:411-win-x64_93d04ad9ad5c0f7c48c260381c89a82a644ab419.exe

Bitte stellen Sie sicher, dass Sie das neueste Microsoft Windows Sicherheitsupdate heruntergeladen haben. Dadurch ist Ihr System vollständig vor dieser Schwachstelle geschützt. Kunden mit automatischen Updates müssen nichts weiter unternehmen.

Wenn Sie Windows Updates noch nicht automatisiert haben, wählen Sie „Start“ > „Einstellungen“ > „Update und Sicherheit“ > „Windows Update“ und dann „Nach Updates suchen“.

Benachrichtigung über kritische Schwachstellen: Microsoft SQL Server September 2025 KB5065222, KB5068402 and KB5068404

Updated March 11. 2026

HINTERGRUND

The Microsoft SQL Server component of the GeneXpert Dx 6.4a, GeneXpert Xpress 6.4a, and GeneXpert Xpertise 7.1 systems is missing required security updates released in September 2025 (KB5065222) and November 2025 (KB5068402 / KB5068404). Missing these security updates may allow unauthorized command execution, improper input handling, information disclosure, or privilege escalation.

CVEs in scope include CVE 2024 21907, CVE 2025 47997, CVE 2025 55229, CVE 2025 59499, and other related SQL Server engine vulnerabilities as described in Microsoft’s advisories.

Microsoft has released security patched SQL Server updates to fully address these issues.

BETROFFENE CEPHEID-PRODUKTE

- Dx customers using GeneXpert Dx 6.4a software are impacted.

- GeneXpert Xpress system customers using GeneXpert Xpress 6.4a software are impacted.

- Betroffen sind Infinity-Kunden, die die GeneXpert Xpertise 7.1-Software verwenden.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Important: Before applying the SQL Server update on any GeneXpert system, refer to the Operator Manual (Dx 6.4a, Xpress 6.4a, or Xpertise 7.1) for validated instructions on performing a database backup using the software interface. This ensures the backup is completed in accordance with validated procedures.

- Verify Current SQL Server Version (Dx 6.4a and Xpress 6.4a – SQL Server 2017)

- Navigate to: C:\Program Files\Microsoft SQL Server\MSSQL14.MSSQLSERVER\MSSQL\Binn\sqlservr.exe

- If the version is below 14.0.3515.1, proceed to the next step

- Verify Current SQL Server Version (Xpertise 7.1 – SQL Server 2019)

- Navigate to: C:\Program Files\Microsoft SQL Server\MSSQL15.MSSQLSERVER\MSSQL\Binn\sqlservr.exe

- If the version is below 15.0.4445.1, proceed to the next step

- Patch herunterladen und anwenden

- For Dx 6.4a / Xpress 6.4a (SQL Server 2017 – November 2025 KB5068402)

- Download the official Microsoft security update installer from: https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/secu/2025/10/sqlserver2017-kb5068402-x64_624967451eeb2cc99334fb8c11aaee5878b7dc25.exe

- Double click the executable to install the update.

- After installation, confirm that the SQL Server version has been updated to 14.0.3515.1

- For Xpertise 7.1 (SQL Server 2019 – September 2025 KB5065222)

- Download the official Microsoft security update installer from: https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/secu/2025/08/sqlserver2019-kb5065222-x64_6c79c7bda2b1dd4f6903c4534aa90a1d2ed8c84b.exe

- Double click the executable to install the update.

- After installation, confirm that the SQL Server version has been updated to 15.0.4445.1

- For Dx 6.4a / Xpress 6.4a (SQL Server 2017 – November 2025 KB5068402)

Benachrichtigung über kritische Schwachstellen: Microsoft Edge (Chromium) < 141.0.3537.71 Multiple Vulnerabilities

Updated March 11. 2026

HINTERGRUND

The Xpertise 7.1 system running a version of Microsoft Edge (Chromium) earlier than 141.0:3537:71, which is affected by multiple security vulnerabilities disclosed in Microsoft’s October 9, 2025, security bulletin.

These include:

- CVE‑2025‑11458 – Heap buffer overflow in Sync

Affects Microsoft Edge Chromium-based builds prior to 141.0.3537.71 and may allow memory corruption or remote exploitation when a user opens maliciously crafted web content. https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-11458

- CVE‑2025‑11460 – Use‑after‑free in Storage

It also affects Edge versions prior to 141.0.3537.71, potentially enabling memory corruption or arbitrary code execution under certain conditions. https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-11460

BETROFFENE CEPHEID-PRODUKTE

Betroffen sind Infinity-Kunden, die die GeneXpert Xpertise 7.1-Software verwenden.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Upgrade Microsoft Edge to version 141.0:3537:71 or later to ensure protection from these vulnerabilities.

You may update Microsoft Edge by:

- Downloading the latest Microsoft Edge Stable build from Microsoft, or

- Navigating to Settings > Help & Feedback > About Microsoft Edge to trigger the update, or

- Use your organization’s software deployment tools to push the latest Edge version.

Benachrichtigung über kritische Schwachstellen: Apache OpenOffice (Version < 4.1.16)

Updated March 11. 2026

HINTERGRUND

The Apache OpenOffice component of the Xpertise 7.1 system is installed at a version earlier than 4.1:16 and is affected by multiple security vulnerabilities. CVEs in scope include CVE 2025 64401, CVE 2025 64402, CVE‑2025‑64403, CVE‑2025‑64404, CVE‑2025‑64405, CVE‑2025‑64406, CVE‑2025‑64407, CVE-2025-47997, CVE-2025-55231.

These vulnerabilities could lead to remote code execution, memory corruption, or denial‑of‑service depending on the attack vector.

Apache has released updated security‑patched installers in version 4.1:16.

For more information click here: https://www.openoffice.org/security/cves/CVE-2025-64403.html

BETROFFENE CEPHEID-PRODUKTE

GeneXpert customers using Xpertise 7.1 software are impacted.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Download and apply the latest Apache OpenOffice security patched release (4.1:16 or later) from the link above.

Customers with auto update disabled must manually install this security update to remain protected.

Benachrichtigung über kritische Schwachstellen: Microsoft .NET Core (October 2025) KB5066136

Updated March 11. 2026

HINTERGRUND

The .Net Runtime component of the Xpertise 7.1 system is missing the Microsoft .NET Core Security Update (October 2025), which was released as part of Microsoft’s October 2025 service updates. This security update includes critical fixes for the .NET runtime and SDK, including remediation for the following vulnerability:

- CVE 2025 55248 – .NET Remote Code Execution Vulnerability

This update delivers the patched .NET SDK 9.0.111 and corresponding runtime components required to protect systems against remote code execution scenarios.

The update is available through the Microsoft Update Catalog as part of the .NET Core October 2025 Security Update packages.

For more information click here: https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-55248

BETROFFENE CEPHEID-PRODUKTE

Betroffen sind Infinity-Kunden, die die GeneXpert Xpertise 7.1-Software verwenden.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Apply Microsoft Security Update KB5066136 and download from here: https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/secu/2025/10/dotnet-sdk-9.0:111-win-x64_c47e76d1e781892049e7a833169f34ef7b236552.exe

Bitte stellen Sie sicher, dass Sie das neueste Microsoft Windows Sicherheitsupdate heruntergeladen haben. Dadurch ist Ihr System vollständig vor dieser Schwachstelle geschützt. Kunden mit automatischen Updates müssen nichts weiter unternehmen.

If you have not yet automated Windows updates, select Start > Settings > Update & Security > Windows Update and then select ‘Check for updates.

Benachrichtigung über kritische Schwachstellen: Visual Studio Tools for Applications (VSTA) Elevation of Privilege Vulnerability

Updated March 11. 2026

HINTERGRUND

The Visual Studio Tools for Applications (VSTA) installed in Xpertise 7.1 is earlier than 16.0:35907.0 / 17.0:35906.0 and is affected by a security vulnerability. The CVE in scope is CVE‑2025‑29803, an uncontrolled search path element vulnerability that could allow an attacker with local access to escalate privileges by causing VSTA to load malicious files from an untrusted directory.

This vulnerability could lead to local privilege escalation, unauthorized code execution, or system compromise depending on the attack vector.

Microsoft has released updated, security‑patched VSTA builds in VSTA 16.0:35907.0 and VSTA 17.0:35906.0 to fully address this issue.

For more information click here: https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-29803

BETROFFENE CEPHEID-PRODUKTE

GeneXpert customers using Xpertise 7.1 software are impacted.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Upgrade to VSTA 16.0:35907.0, 17.0:35906.0, or later.

Download the latest VSTA installer from the official Microsoft link below: https://download.microsoft.com/download/e7e20e87-14f9-4f72-ad3d-56239300cfad/vsta_2019_setup_ENU.exe

Customers must ensure VSTA is updated to fully eliminate the vulnerability risk.

Benachrichtigung über kritische Schwachstellen: Windows Speculative Execution Configuration Check

Updated March 11. 2026

HINTERGRUND

The Windows OS of the GeneXpert Xpress 6.4a has not implemented the recommended mitigations for speculative execution side channel vulnerabilities. CVEs in scope include:

CVE 2017 5715, CVE 2017 5753, CVE 2017 5754, CVE 2018 12126, CVE 2018 12127, CVE 2018 12130, CVE 2018 3615, CVE 2018 3620, CVE 2018 3639, CVE 2018 3646, CVE 2019 11135, CVE 2022 0001.

These vulnerabilities impact CPU speculative execution behavior and may allow unauthorized data access or privilege escalation if not mitigated. Microsoft recommends applying specific registry settings to enforce OS level mitigation controls.

BETROFFENE CEPHEID-PRODUKTE

GeneXpert Xpress system customers using Xpress 6.4a software are impacted.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Apply Recommended Registry Settings

Before applying the update, Cepheid strongly recommends working with your IT group or representative to ensure that the registry and test result data are backed up appropriately. For guidance on shutting down the software and backing up test result data, please refer to the Dx 6.4a Operator Manual. Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid.

Sobald die sicherung der registry und der datenbank oder der testdaten abgeschlossen ist, führen sie bitte die folgenden schritte aus:

- Open Command Prompt or PowerShell with administrative privileges and run:

- reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management" /f /v FeatureSettingsOverrideMask /t REG_DWORD /d 3

- reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management" /f /v FeatureSettingsOverride /t REG_DWORD /d 8

Verify Configuration

- Run the following PowerShell commands:

- Get-ItemProperty "HKLM:\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management" -Name FeatureSettingsOverrideMask

- Get-ItemProperty "HKLM:\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management" -Name FeatureSettingsOverride

- Ensure values are set to 3 and 8, respectively.

Restart the System

- Reboot the machine to apply the mitigations.

Benachrichtigung über kritische Schwachstellen: Adobe Reader < 20.005.30838 / 25.001.20997 Multiple Vulnerabilities (APSB25 119)

Updated March 11. 2026

HINTERGRUND

The Adobe Reader component of GeneXpert Xpress 6.4a is earlier than 20:005:30838 or 25:001:20997 and is affected by multiple vulnerabilities. CVEs in scope include CVE 2025 64785, CVE 2025 64786, CVE 2025 64787, and CVE 2025 64899.

These vulnerabilities could result in arbitrary code execution, privilege escalation, memory corruption, or application crashes depending on the attack vector. Adobe has released updated security patched installers to address these vulnerabilities.

For more information refer to Adobe Security Bulletin APSB25 119: https://helpx.adobe.com/in/security/products/acrobat/apsb25-119.html

BETROFFENE CEPHEID-PRODUKTE

GeneXpert Xpress system customers using Xpress 6.4a software are impacted.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Apply Recommended Registry Settings

Upgrade Adobe Reader to version 20:005:30838 / 25:001:20997 or later by downloading the security update below: https://ardownload3.adobe.com/pub/adobe/acrobat/win/AcrobatDC/2500120997/AcroRdrDCx64Upd2500120997.msp

Customers must ensure Adobe Reader is updated to fully eliminate these vulnerabilities.

Benachrichtigung über kritische Schwachstellen: Windows 10 Security Update KB5053606, KB5055518, KB5058379.

Aktualisiert 30. September 2025

Hinweis: The correct installation sequence is 1) KB5053606, 2) KB5055518, 3) KB5058379

BACKGROUND

The GeneXpert system connected to a touchscreen is affected by a critical Windows 10 kernel vulnerability addressed in Security Update KB5053606. This vulnerability could allow privilege escalation and remote code execution if left unpatched.

These are addressed through a sequence of cumulative updates:

- KB5053606 – Prerequisite update

- KB5055518 – Addresses kernel-level vulnerabilities

- KB5058379 – Final cumulative update

Weitere informationen finden sie unter: https://support.microsoft.com/en-us/topic/april-8-2025-kb5055518-os-builds-19044-5737-and-19045-5737-6329246b-63bb-4d0a-9e95-e22926fbbe51.

CEPHEID PRODUCTS AFFECTED

GeneXpert system customers using Cepheid OS 2.1 software on the touchscreen are impacted.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

- Verify Current Kernel Version

- Path: C:\Windows\system32\ntoskrnl.exe

- If the version is 10.0.19041.5369, proceed to the next step.

- Patch herunterladen und anwenden

- Schritt 1: Install KB5053606 (Download KB5053606)

- Step 2. Install KB5055518 (Download KB5055518)

- Step 3. Install KB5058379 (Download KB5058379)

- Double click each .msu file to install update.

- Reboot if prompted after each update

- Aktualisierung überprüfen

- Confirm that the kernel version is updated to 10.0.19041.5848.

TLS-1.0/1.1-Protokollunterstützung

Aktualisiert 30. September 2025

BACKGROUND

The remote service accepts connections encrypted using TLS 1.0 and TLS 1.1, which are outdated and insecure protocols. Diese Protokolle sind potenziell anfällig für mehrere kryptographische Angriffe und sollten zugunsten von TLS 1.2 oder TLS 1.3 deaktiviert werden.

For more information, please reference:

- Tenable Plugin ID 104743

- Tenable Plugin ID 112546

CEPHEID PRODUCTS AFFECTED

Infinity customers using Xpertise 7.1 software are impacted.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Before applying the update, Cepheid strongly recommends working with your IT group or representative to ensure that the registry and test result data are backed up appropriately. For guidance on shutting down the software and backing up test result data, please refer to the Infinity Xpertise 7.1 Operator Manual. Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid.

Sobald die sicherung der registry und der datenbank oder der testdaten abgeschlossen ist, führen sie bitte die folgenden schritte aus:

Steps to follow to apply this-

- Open Registry Editor

- Press Windows + S, type Registry Editor, and hit Enter.

- Navigate to the following path:

- Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols

- Create TLS 1.0 and TLS 1.1 keys:

- Right-click on Protocols → New > Key → name it TLS 1.0

- Repeat for TLS 1.1

- Create Client and Server subkeys under each TLS key:

- Right-click on TLS 1.0 → New > Key → name it Client

- Repeat for Server

- Do the same under TLS 1.1

- Disable TLS 1.0 and 1.1:

- Inside each Client and Server folder:

- Right-click in the right pane → New > DWORD (32-bit) Value

- Name it Enabled → set value to 0

- Create another DWORD named DisabledByDefault → set value to 1

- Inside each Client and Server folder:

- Close Registry Editor

- Restart SQL Server Service:

- Press Windows + R, type services.msc, and hit Enter

- Locate SQL Server (MSSQLSERVER)

- Right-click → Restart

9. Verify TLS Registry Configuration via PowerShell:

10. Verify SQL Server TLS Handshake Behavior:

Run the following PowerShell script to test TLS 1.0 and 1.1 connectivity to SQL Server:

Benachrichtigung über kritische Schwachstellen: Microsoft SQL Server 2019 Security Update KB5046860

Aktualisiert 30. September 2025

BACKGROUND

The Microsoft SQL Server 2019 installation is missing security update KB5046860, exposing it to remote code execution vulnerabilities. Please reference the following: https://support.microsoft.com/en-us/topic/kb5046860-description-of-the-security-update-for-sql-server-2019-cu29-november-12-2024-4bddde28-482c-4628-a6e2-2d4f542088b7 .

CEPHEID PRODUCTS AFFECTED

Infinity customers using Xpertise 7.1 software are impacted.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

The required version is 15.0:4410.1

Important: Before applying the SQL Server update, refer to the Xpertise 7.1 Operator Manual for instructions on performing a database backup using the software interface. This ensures the backup is completed in accordance with validated procedures.

- Verify Current SQL Server Version

- Navigate to: C:\Program Files\Microsoft SQL Server\MSSQL15.MSSQLSERVER\MSSQL\Binn\sqlservr.exe

- If the version is 15.0.4326.1, proceed to the next step.

- Patch herunterladen und anwenden

- Double-click the executable to install: https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/secu/2024/11/sqlserver2019-kb5046860-x64_618ad2ed38cad99be8fc5688ab98a10813e98de1.exe

Download KB5046860

- Double-click the executable to install: https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/secu/2024/11/sqlserver2019-kb5046860-x64_618ad2ed38cad99be8fc5688ab98a10813e98de1.exe

- Aktualisierung überprüfen

- Confirm that the SQL Server version is updated to 15.0.4410.1

Benachrichtigung über kritische Schwachstellen: Dell BIOS Security Patch

Aktualisiert 30. September 2025

BACKGROUND

The Dell BIOS on the remote device is missing a security patch and is affected by an improper NULL termination vulnerability that can result in a denial of service (DoS).

Installed version is 1:17.0. For more information, please reference the following: https://www.dell.com/support/home/en-us/drivers/driversdetails?driverid=4jpn9&oscode=wt64a&productcode=optiplex-xe4.

CEPHEID PRODUCTS AFFECTED

Infinity customers using Xpertise 7.1 software are impacted.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

The fixed version is 1:19.0 for OptiPlex XE4 series.

- Download and Apply BIOS Patch

- Visit the Dell support page and search for OptiPlex XE4 Tower: https://www.dell.com/support/kbdoc/en-us/000220410/dsa-2023-467-security-update-for-a-dell-platform-bios-vulnerability

- Aktualisierung überprüfen

- Confirm that the BIOS version is updated to 1.19.0

Windows 10 Pro – Erinnerung zum Supportende und Windows-11-Qualifizierung für ausgewählte GeneXpert Dx-Systeme

Aktualisiert 17. Juli 2025

Als Teil von Cepheids Engagement für ein konsistentes Management von Sicherheits-Patches für Microsoft-Betriebssysteme (OS) erinnern wir Sie daran, dass Microsoft plant, den Support für das Betriebssystem Windows 10 Pro am 14. Oktober 2025 einzustellen. Nach diesem Datum wird Microsoft keine kritischen Sicherheits-Patches oder Updates mehr für das Betriebssystem Windows 10 Pro bereitstellen. Um die höchsten Sicherheits- und Leistungsstandards aufrechtzuerhalten, empfehlen wir dringend ein Betriebssystem-Upgrade auf Ihrem GeneXpert-System.

Cepheid hat nun ein Upgrade auf das Betriebssystem Windows 11 Pro OS für ausgewählte, zuvor ausgelieferte GeneXpert Dx-Systeme qualifiziert, die bereits mit Windows 10 Pro OS laufen (und nicht mit Windows 10 IoT Enterprise LTSC). Um für dieses Upgrade berechtigt zu sein, müssen die GeneXpert-Systeme die GeneXpert Dx Software-Version 6.4 oder höher ausführen und spezifische Anforderungen an die Computer-Hardware und das Betriebssystem erfüllen.

Ein mehrsprachiger Flyer (Artikelnummer 303-5234) mit einer Liste der Anforderungen und weiteren Informationen zur Upgrade-Option auf Windows 11 Pro OS ist verfügbar. Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid.

BETROFFENE CEPHEID-PRODUKTE

Folgende GeneXpert-Systeme sind betroffen:

• GeneXpert Infinity-Computer mit Windows 10 Pro OS

• GeneXpert-II mit Windows 10 Pro OS

• GeneXpert-IV mit Windows 10 Pro OS

• GeneXpert- XVI mit Windows 10 Pro OS

Folgende GeneXpert-Systeme fallen nicht in den Geltungsbereich:

• GeneXpert Infinity- und Dx-Systeme, auf denen Windows 10 IoT Enterprise LTSC ausgeführt wird, erfordern keine Änderung, da sie weiterhin vollständig von Microsoft durch laufende Sicherheitsupdates unterstützt werden.

• GeneXpert Dx-Systeme, die an einen Touchscreen angeschlossen sind, erfordern keine Änderung.

• GeneXpert Xpress Hub-Systeme, die in CLIA-befreiten Umgebungen eingesetzt werden, erhalten bis 09. Januar 2029 weiterhin Windows-Betriebssystem-Updates.

Benachrichtigung über kritische Schwachstellen: CVE-2024-38255, CVE-2024-43459, CVE-2024-43462, CVE-2024-48993 bis CVE-2024-49018

Aktualisiert 17. Juli 2025

HINTERGRUND

Das GeneXpert Dx-System, auf dem die Dx 6.5-Software ausgeführt wird, ist von mehreren kritischen Schwachstellen in Microsoft SQL Server 2019 (Version 15.0.4223.1) betroffen, die eine Remote-Codeausführung und eine unbefugte Befehlsausführung ermöglichen können.

Weitere Informationen finden Sie unter: https://support.microsoft.com/enus/topic/kb5046860-description-of-the-security-update-for-sql-server-2019-cu29november-12-2024-4bddde28-482c-4628-a6e2-2d4f542088b7.

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die GeneXpert Dx-6.5-Software verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

1. Aktuelle SQL Server-Version überprüfen

Navigieren Sie zum folgenden Pfad und überprüfen Sie die Version:

C:\Program Files\Microsoft SQL

Server\MSSQL15.MSSQLSERVER\MSSQL\Binn\sqlservr.exe Wenn die Version 15.0.4223.1 ist, fahren Sie mit dem nächsten Schritt fort.

2. Patch herunterladen und anwenden

Doppelklicken Sie auf den Link unten zu , damit die ausführbare Datei installiert werden kann:

https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/s ecu/2024/11/sqlserver2019-kb5046860-

x64_618ad2ed38cad99be8fc5688ab98a10813e98de1.exe

3. Aktualisierung überprüfen

Vergewissern Sie sich nach der Installation, dass die SQL Server-Version auf 15.0.4410.1 aktualisiert wurde.

Adobe Reader-Update und Benachrichtigung über kritische Schwachstellen: CVE-2024-49530 bis CVE-2024-49535 & CVE-2025-24431, CVE-2025-27158 bis CVE-2025-27164, CVE2025-27174

Aktualisiert 17. Juli 2025

HINTERGRUND

Mehrere Schwachstellen wurden in Adobe Acrobat Reader-Versionen vor 25.001.20432 identifiziert, was eine beliebige Codeausführung ermöglichen kann. Diese werden unter APSB25-14 dokumentiert.

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die GeneXpert Dx-6.5-Software verwenden, sind betroffen.

GeneXpert Xpress customers using GeneXpert Xpress 6.4a software are impacted.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

1. Installierte Version überprüfen

Pfad: C:\Program Files (x86)\Adobe\Acrobat Reader DC\Reader Wenn die Version unter 25.001.20432 liegt, fahren Sie mit dem nächsten Schritt fort.

2. Aktualisierung herunterladen und installieren

Besuchen Sie die Download-Seite von Adobe Acrobat Reader

- Klicken Sie auf „Weitere Download-Optionen“ und installieren Sie Version 25.001.20432 (bevorzugt)

- Wenn diese Version nicht verfügbar ist, aktualisieren Sie auf Version 24.005.20320.

3. Aktualisierung überprüfen

Bestätigen Sie, dass die Version auf 25.001.20432 oder 24.005.20320 aktualisiert wurde.

Benachrichtigung über kritische Schwachstellen: Windows 10 Security Update KB5049981

Aktualisiert 17. Juli 2025

HINTERGRUND

Dem Remote-Windows-10 Host fehlt das Sicherheitsupdate KB5049981, was ihn potenziellen Schwachstellen aussetzt, einschließlich der Eskalation von Berechtigungen und der Ausführung von Remote-Codes.

Weitere Informationen finden Sie unter: https://support.microsoft.com/enus/topic/january-14-2025-kb5049981-os-builds-19044-5371-and-19045-5371-12f3788f6e7d-4524-8ab3-27d1666e0510

Die folgenden häufigen Schwachstellen und Risiken (CVE, Common Vulnerabilities and Exposures) fallen in den Geltungsbereich: CVE-2024-7344, CVE-2025-21189, CVE-2025-21202,

CVE-2025-21207, CVE-2025-21210-21211, CVE-2025-21213-21215, CVE-2025-21217,

CVE-2025-21219-21220, CVE-2025-21223-21224, CVE-2025-21226-21246, CVE-202521248-21252, CVE-2025-21255-21258, CVE-2025-21260-21261, CVE-2025-21263, CVE2025-21265-21266, CVE-2025-21268-21278, CVE-2025-21280-21282, CVE-2025-21284-

21296, CVE-2025-21298-21308, CVE-2025-21310, CVE-2025-21312, CVE-2025-21314,

CVE-2025-21316-21321, CVE-2025-21323-21324, CVE-2025-21327-21336, CVE-202521338-21341, CVE-2025-21374, CVE-2025-21378, CVE-2025-21382, CVE-2025-21389,

CVE-2025-21409, CVE-2025-21411, CVE-2025-21413, CVE-2025-21417

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die die GeneXpert Dx 6.5-Software mit Windows 10 Version 21H2 oder 22H2 verwenden, sind davon betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

1. Pfad herunterladen und anwenden

Doppelklicken Sie auf die zu installierende .msu-Datei:

https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/s ecu/2025/01/windows10.0-kb5049981-

x64_bda073f7d8e14e65c2632b47278924b8a0f6b374.msu

2. Aktualisierung überprüfen

Bestätigen Sie, dass das System über den Windows Update-Verlauf oder die Systeminformationen aktualisiert wurde.

Benachrichtigung über kritische Schwachstellen: CVE-2025-21176

Aktualisiert 17. Juli 2025

HINTERGRUND

Das Microsoft .NET Framework 4.8.1, das auf dem Remote-Host installiert ist, weist fehlende Sicherheits-Updates auf und ist dadurch einer Remotecodeausführung ausgesetzt. Diese Schwachstelle kann es Angreifern ermöglichen, unautorisierten Code über eine speziell erstellte Anfrage auszuführen.

Weitere Informationen finden Sie unter: https://support.microsoft.com/enus/topic/january-14-2025-kb5049621-cumulative-update-for-net-framework-3-5-and-4-81-for-windows-10-version-21h2-and-windows-10-version-22h2-3c3adbc9-113c-410897d2-cdbedfee776f.

BETROFFENE CEPHEID-PRODUKTE

Dx 6.5-Systeme mit Microsoft .NET Framework 4.8.1 sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

1. Aktuelle Version überprüfen Navigieren Sie zu:

C:\Windows\Microsoft.NET\Framework\v4.0:30319\mscorlib.dll

- Wenn die Version 4.8.9256.0 ist, fahren Sie mit dem nächsten Schritt fort.

2. Patch herunterladen und anwenden

Doppelklicken Sie auf die zu installierende .msu-Datei:

https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/s ecu/2024/12/windows10.0-kb5049621-x64-

ndp481_8cf3ab9195ec940d2da51894fb690b2d21404e8e.msu

3. Aktualisierung überprüfen

Bestätigen Sie, dass die Version auf 4.8.9290.0 oder aktualisiert wurde.

TLS-1.0/1.1-Protokollunterstützung

Aktualisiert 17. Juli 2025

HINTERGRUND

Der Remote-Dienst akzeptiert Verbindungen, die mit TLS 1.0 und TLS 1.1 verschlüsselt wurden, die veraltete und unsichere Protokolle sind. Diese Protokolle sind potenziell anfällig für mehrere kryptographische Angriffe und sollten zugunsten von TLS 1.2 oder TLS 1.3 deaktiviert werden.

Weitere Informationen finden Sie unter:

• https://www.tenable.com/plugins/nessus/104743

• https://www.tenable.com/plugins/was/112546

BETROFFENE CEPHEID-PRODUKTE

GeneXpert Xpress customers using GeneXpert Xpress 6.4a software are impacted.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Vor der Aktualisierung der Windows-Registry-Datei empfiehlt Cepheid dringend, mit Ihrer IT-Gruppe oder Ihrem Außendienstmitarbeiter bzw. -mitarbeiterin zusammenzuarbeiten, um sicherzustellen, dass die Aktualisierung auf eine Weise durchgeführt wird, die die Funktion des Systems nicht beeinträchtigt. Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid.

Cepheid empfiehlt dringend, die Registry und die Testergebnisdaten oder die Datenbank zu sichern. Anweisungen zum Herunterfahren der Software und zum Sichern der Testergebnisdaten finden Sie im Benutzerhandbuch.

Sobald die Sicherung der Registry und der Datenbank oder der Testdaten abgeschlossen ist, führen Sie bitte die folgenden Schritte aus:

Schritte, die zu befolgen sind, um dies anzuwenden.

1. Suchen Sie in der Windows-Suchleiste nach „Registry-Editor“.

2. Navigieren Sie zum nachstehenden Pfad.

Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders \SCHANNEL\Protocols

3. Erstellen Sie unter „Protokolle“ zwei Schlüssel (Ordner) für TLS 1.0 und TLS 1.1. Hinweis: Klicken Sie mit der rechten Maustaste auf die Protokolle, um einen neuen Schlüssel zu erstellen.

4. Erstellen Sie unter jedem TLS-Ordner zwei weitere Schlüssel (Ordner) als Client und Server

5. Klicken Sie auf den Client-Ordner, auf das leere Feld RHS, klicken Sie mit der rechten Maustaste und wählen Sie die Option NEW-DWORD.

6. Benennen Sie diese in „Aktiviert“ um; der Wert sollte auf „0“ gesetzt sein.

Hinweis: Dieselben Werte werden für TLS 1.0 und TLS 1.1 sowie Client- und Serverordner erstellt.

7. Schließen Sie den Editor.

8. Öffnen Sie den SQL-Server-Konfigurationsmanager.

9. Klicken Sie auf die Option „SQL Server-Dienste“.

10. Stoppen und starten Sie den SQL Server-Dienst (MSSQLSERVER).

11. Schließen Sie die Anwendung „SQL Server-Konfigurations-Manager“.

12. Laden Sie das Nmap-Tool von Google herunter, und installieren Sie es im System.

13. Öffnen Sie die Eingabeaufforderung, und geben Sie den folgenden Befehl ein:

nmap -script ssl-enum-ciphers -p 1433 localhost

14. Drücken Sie die Eingabetaste auf der Tastatur.

15. Stellen Sie sicher, dass in der cmd-Eingabeaufforderung nur TLS 1.2 und höher angezeigt wird.

Benachrichtigung über kritische Schwachstellen: Microsoft SQL-Server 2017

Aktualisiert 17. Juli 2025

HINTERGRUND

Die Microsoft-SQL Server 2017-Installation auf dem Remote-Host weist das Sicherheitsupdate KB5046858 nicht auf, was sie für potenzielle Remote-Code-Ausführungen anfällig macht.

Weitere Informationen finden Sie unter: https://support.microsoft.com/enus/topic/kb5046858-description-of-the-security-update-for-sql-server-2017-cu31november-12-2024-2984d3a5-0683-4f9b-9e6a-3888e67bd859.

Die folgenden häufigen Schwachstellen und Risiken (CVE, Common Vulnerabilities and Exposures) fallen in den Geltungsbereich: CVE-2024-38255, CVE-2024-43459, CVE-2024-43462, CVE-2024-48993 bis CVE-2024-49043

BETROFFENE CEPHEID-PRODUKTE

GeneXpert Xpress customers using GeneXpert Xpress 6.4a software are impacted.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

1. Aktuellen SQL Server-Versionspfad überprüfen:

C:\Program Files\Microsoft SQL

Server\MSSQL14.MSSQLSERVER\MSSQL\Binn\sqlservr.exe

- Wenn die Version 14.0.3294.2 ist, fahren Sie mit dem nächsten Schritt fort.

2. Patch herunterladen und anwenden

Doppelklicken Sie hier auf den Link zur ausführbaren Datei:

https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/s ecu/2024/11/sqlserver2017-kb5046858-

x64_b681ef619a79265439b4109c01a02f54cfe89928.exe

3. Aktualisierung überprüfen

Bestätigen Sie, dass die Version auf 14.0.3485.1 oder aktualisiert wurde.

Benachrichtigung über kritische Schwachstellen: Windows 10-Sicherheitsupdate KB5051974, KB505518, KB5060633

Aktualisiert 17. Juli 2025

HINTERGRUND

Dem Remote Windows 10-Host fehlt das Sicherheitsupdate KB5051974, das mehrere Schwachstellen behebt, einschließlich Remote-Code-Ausführung und Privilegeskalation.

Die folgenden häufigen Schwachstellen und Risiken (CVE, Common Vulnerabilities and Exposures) fallen in den Geltungsbereich: CVE-2025-21181, CVE-2025-21184, CVE-2025-21190,

CVE-2025-21200, CVE-2025-21201, CVE-2025-21212, CVE-2025-21216, CVE-2025-21254,

CVE-2025-21337, CVE-2025-21347, CVE-2025-21349 bis CVE-2025-21420

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die GeneXpert Dx-6.5-Software verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

1. Patch herunterladen und anwenden

Doppelklicken Sie auf die zu installierende .msu-Datei:

https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/s ecu/2025/02/windows10.0-kb5051974-

x64_74aa601c3966a9e1ad4efe6287550c0f0bdea59d.msu

2. Überprüfen Sie die Aktualisierung für KB5051974

Bestätigen Sie die Installation über den Windows Update-Verlauf oder die Systeminformationen.

3. Zusätzliche Updates für KB5055518 und KB5060533

Bitte stellen Sie sicher, dass Sie das neueste Microsoft Windows Sicherheitsupdate heruntergeladen haben. Dadurch ist Ihr System vollständig vor dieser Schwachstelle geschützt. Kunden mit automatischen Updates müssen nichts weiter unternehmen. Wenn Sie Windows Updates noch nicht automatisiert haben, wählen Sie „Start“ > „Einstellungen“ > „Update und Sicherheit“ > „Windows Update“ und dann „Nach Updates suchen“.

Benachrichtigung über kritische Schwachstellen: Windows 10 Sicherheitsupdate KB5060533

Aktualisiert 17. Juli 2025

HINTERGRUND

Dem Remote Windows 10-Host fehlt das Sicherheitsupdate KB5060533. Dieses Update befasst sich mit Schwachstellen im Windows-Kernel, die eine Eskalation von Berechtigungen und eine Denial of Service ermöglichen könnten.

Die folgenden häufigen Schwachstellen und Risiken (CVE, Common Vulnerabilities and Exposures) fallen in den Geltungsbereich: CVE-2024-9157, CVE-2025-21180, CVE-2025-21247,

CVE-2025-24035, CVE-2025-24044, CVE-2025-24046, CVE-2025-24048, CVE-2025-24050–

24051, CVE-2025-24054–24056, CVE-2025-24059, CVE-2025-24061, CVE-2025-24066– 24067, CVE-2025-24071–24072, CVE-2025-24984–24985, CVE-2025-24987–24988, CVE-

2025-24991–24993, CVE-2025-24995–24997, CVE-2025-26633, CVE-2025-26645

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die GeneXpert Dx-6.5-Software verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

1. Aktuelle Kernelversion überprüfen

Pfad: C:\Windows\system32\ntoskrnl.exe

- Wenn die Version 10.0.19041.4894 ist, fahren Sie mit dem nächsten Schritt fort.

2. Patch - herunterladen und anwenden KB5060533

https://www.catalog.update.microsoft.com/Search.aspx?q=KB5060533%20windo ws%2010%20x64

3. Aktualisierung überprüfen

Bestätigen Sie nach dem Anwenden des Patches, dass die Kernel-Version aktualisiert ist auf 10.0.19041.5965.

Hinweis: Dies ist eine kumulative Aktualisierung. Die alleinige Anwendung von KB5060533 ist ausreichend und umfasst alle vorherigen Sicherheitskorrekturen auf Kernelebene.

Benachrichtigung über kritische Schwachstellen: Windows 10 Sicherheitsupdate KB5060533

Aktualisiert 17. Juli 2025

HINTERGRUND

Dem Remote Windows 10-Host fehlt das Sicherheitsupdate KB5060533, das kritische Schwachstellen im Windows-Kernel und den Systemkomponenten angeht.

Weitere Informationen finden Sie unter: https://support.microsoft.com/enus/topic/june-10-2025-kb5060533-os-builds-19044-5965-and-19045-5965-eeae388cca1c-4569-95d7-3d7be2e0b8ba

Die folgenden häufigen Schwachstellen und Risiken (CVE, Common Vulnerabilities and Exposures) fallen in den Geltungsbereich: CVE-2025-21191, CVE-2025-21197, CVE-2025-21204,

CVE-2025-21205, CVE-2025-21221, CVE-2025-21222, CVE-2025-24058, CVE-2025-24060, CVE-2025-24062, CVE-2025-24073, CVE-2025-24074, CVE-2025-26635, CVE-2025-26637,

CVE-2025-26639, CVE-2025-26640, CVE-2025-26641, CVE-2025-26644, CVE-2025-26648,

CVE-2025-26663, CVE-2025-26665, CVE-2025-26666, CVE-2025-26668, CVE-2025-26669,

CVE-2025-26670, CVE-2025-26672, CVE-2025-26673, CVE-2025-26674, CVE-2025-26675,

CVE-2025-26678, CVE-2025-26679, CVE-2025-26681, CVE-2025-26686, CVE-2025-26687,

CVE-2025-26688, CVE-2025-27467, CVE-2025-27469, CVE-2025-27471, CVE-2025-27473,

CVE-2025-27476, CVE-2025-27477, CVE-2025-27478, CVE-2025-27481, CVE-2025-27484,

CVE-2025-27487, CVE-2025-27490, CVE-2025-27491, CVE-2025-27727, CVE-2025-27729,

CVE-2025-27730, CVE-2025-27731, CVE-2025-27732, CVE-2025-27735, CVE-2025-27736,

CVE-2025-27737, CVE-2025-27738, CVE-2025-27739, CVE-2025-27742, CVE-2025-29809, CVE-2025-29810, CVE-2025-29824.

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die GeneXpert Dx-6.5-Software verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

1. Aktuelle Kernelversion überprüfen

Pfad: C:\Windows\system32\ntoskrnl.exe

- Wenn die Version 10.0.19041.5369 ist, fahren Sie mit dem nächsten Schritt fort.

2. Patch herunterladen und anwenden

Laden Sie KB5060533 für das kumulative 2025-04 Update für Windows 10 Version 22H2 für x64-basierte Systeme herunter (die erste hier aufgeführte Zeile):

https://www.catalog.update.microsoft.com/Search.aspx?q=KB5060533%20windo ws%2010%20x64

3. Aktualisierung überprüfen

Bestätigen Sie, dass die Kernel-Version aktualisiert wurde auf 10.0.19041.5965.

Kritische Schwachstellen Microsoft .NET Core SDK-Benachrichtigungen: CVE-38229, CVE-2024-43483, CVE-2024-4384, CVE-2024-43485

Aktualisiert 21. April 2025

HINTERGRUND

Das Infinity-System, auf dem die Xpertise 6.8-Software auf dem GeneXpert-Computer läuft, verwendet Microsoft .NET Core SDK-Versionen älter als 6.0.35; diese enthalten mehrere kritische Sicherheitslücken, wie in der Herstellerwarnung beschrieben – darunter CVE-38229, CVE-2024-43483, CVE-2024-4384 und CVE-2024-43485. Weitere Informationen finden Sie unter:

BETROFFENE CEPHEID-PRODUKTE

Betroffen sind Infinity-Kunden, die die GeneXpert Xpertise 6.8-Software verwenden.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Wenn Sie auf .NET 6.0 oder einer anderen Version vor 8.0.11 sind, wird dringend empfohlen, ein Upgrade auf .NET 8.0.11 durchzuführen, da .NET 6.0 keine Sicherheitspatches mehr für diese Schwachstelle von Microsoft erhält.

Um die Version zu überprüfen und zu reparieren, befolgen Sie bitte die folgenden Schritte:

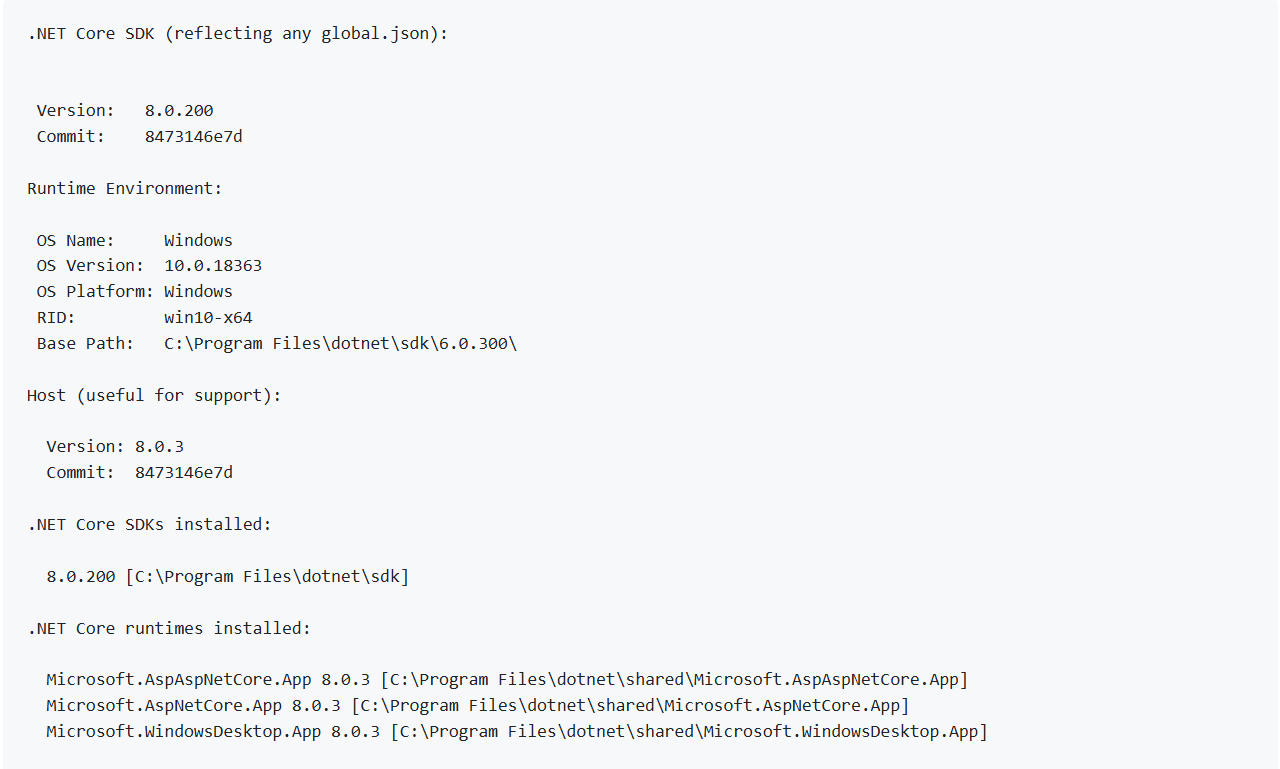

1. Betroffene Versionen identifizieren: Überprüfen Sie, ob Ihre Anwendung eine der betroffenen Versionen von .NET Core SDK verwendet. Sie können die installierten Versionen auflisten, indem Sie den Befehl dotnet --info ausführen und die Ausgabe wie folgt sehen:

2. Wenn Sie eine Version vor 8.0.11 haben, fahren Sie bitte mit den folgenden Schritten fort

3. Um das Problem zu beheben, installieren Sie bitte die neueste Version von .NET 8.0.11 über den unten angegebenen Link: https://download.visualstudio.microsoft.com/download/pr/27bcdd70-ce64-4049-ba24-2b14f9267729/d4a435e55182ce5424a7204c2cf2b3ea/windowsdesktop-runtime-8.0:11-win-x64.exe

4. Um zu überprüfen, ob die Download-Datei beschädigt wurde, verwenden Sie bitte die obenstehenden SHA512-Prüfsummeninformationen, um die Datei zu validieren, wie in Verifizieren heruntergeladener Binärdateien erläutert.

5. Überprüfen Sie die installierten Versionen, indem Sie den Befehl dotnet --version ausführen und die Ausgabe wie folgt sehen:

6. Prüfen Sie, ob die Ausgabe Folgendes anzeigt: C:\Users/VirtualLab-Dev Team>Dotnet –Version 8.0.11 zur Behebung dieser Schwachstelle

Für weitere Informationen zu den Schritten im Zusammenhang mit dieser Aktualisierung wenden Sie sich unter techsupport@cepheid.com an den technischen Kundendienst von Cepheid.

Benachrichtigung über kritische Schwachstellen: CVE-2023-48674

Aktualisiert 21. April 2025

HINTERGRUND

Dem Dell-BIOS des Infinity-Systems fehlt ein Sicherheits-Patch und es ist daher von einer fehlerhaften NULL-Terminierung betroffen, die zu einem Denial-of-Service-Zustand (DoS) führen kann. Ein Benutzer mit hohen Berechtigungen und Netzwerkzugang zum Computer kann bösartige Daten senden.

BETROFFENE CEPHEID-PRODUKTE

Betroffen sind Infinity-Kunden, die die GeneXpert Xpertise 6.8-Software verwenden.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Bitte stellen Sie sicher, dass die „Fixed Version“ für die OptiPlex XE4-Serie 1 ist: 22.0 für die OptiPlex XE4-Serie, während die installierte Version derzeit 1.9.0 ist. Um die Version für Dell OptiPlex XE4 zu überprüfen und zu reparieren, gehen Sie wie folgt vor:

1. Aktuelle BIOS-Version überprüfen:

a. Überprüfen Sie die aktuelle BIOS-Version, die auf Ihrem OptiPlex XE4-System installiert ist. Wenn sie 1.9.0 ist. Bitte befolgen Sie Schritt 2.

2. Laden Sie die feste BIOS-Version herunter:

a. Besuchen Sie die Dell Support-Website und laden Sie die BIOS Version 1.22.0 für die OptiPlex XE4-Serie herunter.

3. BIOS-Update vorbereiten:

a. Sichern Sie alle wichtigen Daten, um Datenverluste während des Aktualisierungsprozesses zu vermeiden.

b. Stellen Sie sicher, dass Ihr System an eine zuverlässige Stromquelle angeschlossen ist.

4. BIOS aktualisieren:

a. Befolgen Sie die Anweisungen von Dell, um das BIOS zu aktualisieren. Dazu gehört in der Regel das Ausführen der heruntergeladenen ausführbaren Datei und das Befolgen der Bildschirmanweisungen.

5. Aktualisierung überprüfen:

a. Starten Sie Ihr System nach der Aktualisierung neu und geben Sie das BIOS-Setup ein, um zu bestätigen, dass die BIOS-Version jetzt 1.22.0 ist.

6. Systemleistung überwachen:

a. Cepheid empfiehlt, den Computer nach der Aktualisierung auf ungewöhnliches Verhalten zu überwachen und alles Ungewöhnliche dem technischen Kundendienst von Cepheid zu melden.

Für weitere Informationen zu den Schritten im Zusammenhang mit dieser Aktualisierung wenden Sie sich unter techsupport@cepheid.com an den technischen Kundendienst von Cepheid.

Kritische Schwachstellen in Verbindung mit Windows-Berechtigungen

Aktualisiert 21. April 2025

HINTERGRUND

Der Windows-Dienst, der mit unsicheren Berechtigungen auf dem Remote-Host ausgeführt werden kann, kann es einem nicht berechtigten Benutzer bzw. einer Benutzerin ermöglichen, potenziell mit beliebigem Code zu überschreiben, was zu einer Berechtigungseskalation führt. Weitere Informationen finden Sie unter: https://www.tenable.com/plugins/nessus/65057.

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die die Cepheid OS 2.1-Software auf dem Touchscreen verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Cepheid empfiehlt, diese Aktualisierung von der IT-Abteilung Ihres Unternehmens umzusetzen.

Bitte stellen Sie sicher, dass die folgenden Gruppen keine Berechtigungen zum Ändern oder Schreiben von Dateien mit ausführbaren Diensten haben, die ausführbare Dienstprogramme enthalten:

- Alle

- Benutzer

- Domänen-Benutzer/innen

- Authentifizierte Benutzer/innen

Für weitere Informationen zu den Schritten im Zusammenhang mit dieser Aktualisierung wenden Sie sich unter techsupport@cepheid.com an den technischen Kundendienst von Cepheid.

Benachrichtigung über kritische Schwachstellen: CVE-2024-48993 bis CVE-2024-49018, CVE-2024-49021, CVE-2024-49043.

Aktualisiert 21. April 2025

HINTERGRUND

Bei der Microsoft SQL Server-Installation auf dem Remote-Host fehlen Sicherheitsupdates. Es ist daher von mehreren Schwachstellen betroffen. Ein Dritter könnte diese Schwachstelle möglicherweise ausnutzen und die Authentifizierung umgehen und nicht autorisierte beliebige Befehle ausführen. Weitere Informationen finden Sie unter: https://www.tenable.com/plugins/nessus/211471.

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die die Cepheid OS 2.1-Software auf dem Touchscreen verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Die richtige Version sollte 2019.150.4410.1 für SQL Server Version sein: 15.0.4223.1 Express Edition und SQL Server-Instanz: MSSQLSERVER.

Bitte laden Sie den folgenden Link herunter und wenden Sie das Patch an: https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/secu/2024/11/sqlserver2019-kb5046860-x64_618ad2ed38cad99be8fc5688ab98a10813e98de1.exe.

Für weitere Informationen zu den Schritten im Zusammenhang mit dieser Aktualisierung wenden Sie sich unter techsupport@cepheid.com an den technischen Kundendienst von Cepheid.

Benachrichtigung über kritische Schwachstellen: CVE-2025-21210, CVE-2025-21211, CVE-2025-21213, CVE-2025-21214, CVE-2025-21215, CVE-2025-21228 bis CVE-2025-21241, CVE-2025-21244, CVE-2025-21245, CVE-2025-21246, CVE-2025-21300, CVE-2025-21301, CVE-2025-21302, CVE-2025-21304 bis CVE-2025-21308

Aktualisiert 21. April 2025

HINTERGRUND

Dem Remote Windows 5049981-Host fehlt das Sicherheitsupdate . Es ist daher von mehreren Schwachstellen betroffen, einschließlich, aber nicht beschränkt auf:

- Windows Reliable Multicast Transport Driver (RMCAST) Remote Code Execution Vulnerability

- Windows Telephony Service Remote Code Execution Schwachstellen

- Schwachstelle bei der Offenlegung von Windows BitLocker-Informationen

Weitere Informationen finden Sie unter: https://support.microsoft.com/en-us/topic/january-14-2025-kb5049981-os-builds-19044-5371-and-19045-5371-12f3788f-6e7d-4524-8ab3-27d1666e0510.

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die die Cepheid OS 2.1-Software auf dem Touchscreen verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

C:\Windows\system32\ntoskrnl.exe wurde nicht gepatcht und die richtige Version sollte sein: 10.0.19041.5369

Bitte laden Sie den folgenden Link herunter und wenden Sie das Patch https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/secu/2025/01/windows10.0-kb5049981-x64_bda073f7d8e14e65c2632b47278924b8a0f6b374.msu an:

Für weitere Informationen zu den Schritten im Zusammenhang mit dieser Aktualisierung wenden Sie sich unter techsupport@cepheid.com an den technischen Kundendienst von Cepheid.

Benachrichtigung über kritische Schwachstellen: CVE-2025-21176

Aktualisiert 21. April 2025

HINTERGRUND

CVE-2025-21176 ist eine Sicherheitslücke in Microsofts .NET Framework und Visual Studio, die es einem Drittanbieter ermöglicht, Code remote auszuführen. Weitere Informationen finden Sie unter: https://support.microsoft.com/en-us/topic/january-14-2025-kb5049613-cumulative-update-for-net-framework-3-5-and-4-8-for-windows-10-version-21h2-and-windows-10-version-22h2-5a937c4b-5764-4f98-84a9-7f81e232666e.

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die die Cepheid OS 2.1-Software auf dem Touchscreen verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Die Remote-Version sollte sein 4.8.4772.0.

Bitte laden Sie den folgenden Link herunter und wenden Sie das Patch an: https://catalog.s.download.windowsupdate.com/d/msdownload/update/software/secu/2024/12/windows10.0-kb5049613-x64-ndp48_9fb624c593353450a31118a4029ebed77699760b.msu/.

Für weitere Informationen zu den Schritten im Zusammenhang mit dieser Aktualisierung wenden Sie sich unter techsupport@cepheid.com an den technischen Kundendienst von Cepheid.

GeneXpert Dx 6.5 Software Upgrade Ankündigung für Windows OS

Aktualisiert 01. Januar 2025

Wir möchten Sie über eine wichtige Aktualisierung zur Kompatibilität und Unterstützung der von Cepheid verwendeten GeneXpert Dx 6.5-Softwareversion für GeneXpert Dx-Systeme informieren.

Ab sofort kann die GeneXpert Dx 6.5-Softwareversion nicht mehr auf Computern installiert werden, auf denen das Windows 7-Betriebssystem läuft. Diese Entscheidung folgt dem Ende der Unterstützung des Windows 7-Betriebssystems durch Microsoft. Aufgrund der Beendigung des Supports für Windows 7 ist Cepheid nicht in der Lage, die Sicherheit und Funktionalität der GeneXpert Dx 6.5-Software auf diesem Betriebssystem zu gewährleisten. Die weitere Verwendung von GeneXpert Dx 6.5 unter Windows 7 könnte Daten auf diesem Computer und allen angeschlossenen Geräten(en) Cybersicherheitsschwachstellen aussetzen.

Cepheid empfiehlt, GeneXpert Dx-Systeme mit Windows 7 auf ein unterstütztes Betriebssystem (Windows 10 IoT Enterprise LTSC) zu aktualisieren – auf einem von Cepheid konfigurierten Computer, der weiterhin regelmäßige Updates und Sicherheitspatches bis 13. Januar 2032 erhält. Dadurch wird die kontinuierliche Sicherheit und optimale Leistung Ihrer GeneXpert Dx-Systeme auf der neuesten Softwareversion GeneXpert Dx 6.5 gewährleistet.

Als nächsten Schritt empfehlen wir Ihnen, alle Systeme zu identifizieren, die derzeit unter Windows 7 laufen und die GeneXpert Dx 6.5-Softwareversion verwenden, und die Aktualisierung dieser Systeme auf ein aktiv unterstütztes Betriebssystem zu planen. Bitte beachten Sie die Richtlinien Ihrer Organisation oder Einrichtung, ob eine erneute Validierung erforderlich ist, sobald ein neues Betriebssystem als Teil des Upgrades installiert wurde.

Wenn Sie Fragen haben oder Unterstützung beim Upgrade-Prozess benötigen, wenden Sie sich bitte an den technischen Kundendienst von Cepheid unter techsupport@cepheid.com.

Microsoft Windows OS-Sicherheitsupdate

Aktualisiert 01. Januar 2025

HINTERGRUND

Microsoft hat ein Update veröffentlicht, um Sicherheitsprobleme für das Windows-Betriebssystem zu beheben. Weitere Informationen finden Sie im Artikel zu Microsoft KB5043064: https://support.microsoft.com/en-us/topic/september-10-2024-kb5043064-os-builds-19044-4894-and-19045-4894-cd14b547-a3f0-4b8f-b037-4ae3ce83a781.

Die folgenden häufigen Schwachstellen und Risiken (CVE, Common Vulnerabilities and Exposures) fallen in den Geltungsbereich: CVE-2024-21416, CVE-2024-30073, CVE-2024-38014, CVE-2024-38045, CVE-2024-38046, CVE-2024-38119, CVE-2024-38217, CVE-2024-38234, CVE-2024-38235, CVE-2024-38237, CVE-2024-38238, CVE-2024-38239, CVE-2024-38240, CVE-2024-38241, CVE-2024-38242, CVE-2024-38243, CVE-2024-38244, CVE-2024-38245, CVE-2024-38246, CVE-2024-38247, CVE-2024-38248, CVE-2024-38249, CVE-2024-38250, CVE-2024-38252, CVE-2024-38254, CVE-2024-38256, CVE-2024-38257, CVE-2024-43461, CVE-2024-43487

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die GeneXpert Dx-6.5-Software verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Bitte laden Sie den folgenden Link von der Microsoft-Website herunter: https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/secu/2024/09/windows10.0-kb5043064-x64_0424c72dcc5ac6d6682f2108afe872ecb8a09394.msu

Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid.

Benachrichtigung über kritische Schwachstellen: CVE-2024-21814 & CVE-2023-28388

Aktualisiert 01. Januar 2025

HINTERGRUND

Die auf dem Cepheid OS-Touchscreen installierte Chipset-Gerätesoftware kann eine Schwachstelle enthalten, die sich auf ein Element des unkontrollierten Suchpfads bezieht, was es einem authentifizierten lokalen Angreifer möglicherweise ermöglicht, seine Privilegien zu eskalieren.

Weitere Informationen finden Sie unter:

- https://www.intel.com/content/www/us/en/security-center/advisory/intel-sa-00870.html

- https://www.tenable.com/plugins/nessus/186475

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die die Cepheid OS 2.1-Software auf dem Touchscreen verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Bitte aktualisieren Sie auf die Softwareversion 10.1.19444.8378 oder höher. Die neueste Version der Utility-Version finden Sie hier (Version 10.1.19867.8574): https://www.intel.com/content/www/us/en/download/19347/chipset-inf-utility.html

Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid unter techsupport@cepheid.com.

Benachrichtigung über kritische Schwachstellen: CVE-2024-37334

Aktualisiert 01. Januar 2025

HINTERGRUND

Der auf dem Remote-Host installierte SQL-Server-OLE-DB-Treiber weist ein fehlendes Sicherheitsupdate auf und ist von einer Remote-Code-Execution-Schwachstelle betroffen, durch die ein authentifizierter Nutzer möglicherweise über den Verbindungstreiber eine Verbindung zu einer bösartigen SQL-Server-Datenbank herstellen kann. Weitere Informationen finden Sie unter: https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2024-37334

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die GeneXpert Dx-6.5-Software verwenden, sind betroffen.

Dx-Kunden, die die Cepheid OS 2.1-Software auf dem Touchscreen verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Den Link zum Patch finden Sie unten. Klicken Sie auf den Link und dann auf „Download“, um fortzufahren.

https://www.catalog.update.microsoft.com/Search.aspx?q=KB5040711

Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid unter techsupport@cepheid.com.

Benachrichtigung über kritische Schwachstellen: CVE-2024-38081

Aktualisiert 01. Januar 2025

HINTERGRUND

CVE-2024-38081 ist eine Schwachstelle, die sich auf das .NET Framework 3.5, 4.8, und 4.81 auswirkt, wenn dem Cepheid-Computer ein Sicherheitsupdate fehlt. Diese Computer können von einer Schwachstelle bei der Ausführung von Remote-Codes betroffen sein. Weitere Informationen finden Sie unter KB5039893 oder KB5039884 von Microsoft:

- https://support.microsoft.com/en-us/topic/july-9-2024-kb5039893-cumulative-update-for-net-framework-3-5-and-4-8-1-for-windows-10-version-21h2-and-windows-10-version-22h2-71bd323c-e8e8-4d1f-9f8f-5dda2eeb6feb

- https://support.microsoft.com/en-us/topic/july-9-2024-kb5039884-cumulative-update-for-net-framework-3-5-and-4-8-for-windows-10-version-21h2-and-windows-10-version-22h2-2bd4310c-948e-4808-ab4e-a2e0e3bcf5bd

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die GeneXpert Dx-6.5-Software verwenden, sind betroffen.

Dx-Kunden, die die Cepheid OS 2.1-Software auf dem Touchscreen verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Bitte stellen Sie sicher, dass Sie das Microsoft-Windows-Sicherheitsupdate vom Juli 2024 für Windows 10 Version 21H2 und Windows 10 22H2 heruntergeladen haben, damit Ihr System vollständig gegen diese Schwachstelle geschützt ist. Kunden mit automatischen Updates müssen nichts weiter unternehmen.

Wenn Sie Windows Updates noch nicht automatisiert haben, wählen Sie „Start“ > „Einstellungen“ > „Update und Sicherheit“ > „Windows Update“ und dann „Nach Updates suchen“.

Cepheid empfiehlt dringend, vor der Installation des Patches die Testergebnisdaten bzw. die Datenbank zu sichern. Anweisungen zum Herunterfahren der Dx Software und zum Sichern der Testergebnisdaten finden Sie im Benutzerhandbuch. Für weitere Informationen zur Installation wenden Sie sich bitte an Ihre IT-Gruppe oder befolgen Sie die IT-Governance-Richtlinien Ihrer Organisation.

Für weitere Informationen zu den Schritten im Zusammenhang mit dieser Aktualisierung wenden Sie sich unter techsupport@cepheid.com an den technischen Kundendienst von Cepheid.

Benachrichtigung über kritische Schwachstellen: CVE-2024-38081

Aktualisiert 01. Januar 2025

HINTERGRUND

Auf dem Cepheid-Computer, auf dem Windows OS ausgeführt wird, ist mindestens ein Dienst installiert, der einen nicht angebotenen Dienstpfad verwendet, der es einem Dritten ermöglichen kann, eine ausführbare Datei in den Pfad des betroffenen Dienstes einzufügen. Weitere Informationen finden Sie unter: https://www.tenable.com/plugins/nessus/63155.

Die folgenden häufigen Schwachstellen und Risiken (CVE, Common Vulnerabilities and Exposures) fallen in den Geltungsbereich: CVE-2013-1609, CVE-2014-0759, CVE 2014-5455.

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die GeneXpert Dx-6.5-Software verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Vor der Aktualisierung der Windows-Registry-Datei empfiehlt Cepheid dringend, mit Ihrer IT-Gruppe oder Ihrem Außendienstmitarbeiter bzw. -mitarbeiterin zusammenzuarbeiten, um sicherzustellen, dass die Aktualisierung auf eine Weise durchgeführt wird, die die Funktion des Systems nicht beeinträchtigt. Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid.

Cepheid empfiehlt dringend, die Registry und die Testergebnisdaten oder die Datenbank zu sichern. Anweisungen zum Herunterfahren der Software und zum Sichern der Testergebnisdaten finden Sie im Benutzerhandbuch.

Sobald die Sicherung der Registrierungs- und Datenbank- oder Testdaten abgeschlossen ist, öffnen Sie bitte den NetPipeActivator und aktualisieren Sie ihn wie folgt: C:\Windows\Microsoft.NET\Framework64\v3.0\Windows Communication Foundation\SMSvcHost.exe

Apache Log4j-Benachrichtigung

Aktualisiert 01. Januar 2025

HINTERGRUND

Die Version von Apache Log4j auf dem Cepheid-Computer, auf dem ein Windows-Betriebssystem ausgeführt wird, kann durch eine Remote-Codeausführung beeinflusst werden, wenn sie für die Verwendung von JMSappender konfiguriert ist. Dies ist in Apache Log4j Version 1.2 zu finden. Weitere Informationen finden Sie unter:

Die folgenden häufigen Schwachstellen und Risiken (CVE, Common Vulnerabilities and Exposures) fallen in den Geltungsbereich: CVE-2021-4104, CVE-2019-17571, CVE-2020-9488, CVE-2022-23302, CVE-2022-23305, CVE-2022-23307, CVE-2023-26464.

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die GeneXpert Dx-6.5-Software verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Es wird eine SQL-Aktualisierung auf CU16 KB5011644 von SQL Server 2019 RTM empfohlen. Bitte befolgen Sie die folgenden Schritte:

- Laden Sie das Update herunter:

- Folgen Sie dem Link zum Microsoft Update Catalog und klicken Sie hier: Microsoft-Update-Katalog

- Laden Sie das entsprechende Update-Paket für Ihr System herunter.

- Bereiten Sie sich auf das Update vor:

- Daten sichern: Stellen Sie sicher, dass Sie eine vollständige Sicherung Ihrer Datenbanken und Ihres Systems haben.

- Systemanforderungen prüfen: Überprüfen Sie, ob Ihr System die Anforderungen für die Aktualisierung erfüllt.

- Benutzer benachrichtigen: Informieren Sie die Benutzer über die geplante Aktualisierung und mögliche Ausfallzeiten.

- Installieren Sie das Update:

- Installationsprogramm ausführen: Führen Sie das heruntergeladene Update-Paket aus.

- Anweisungen auf dem Bildschirm befolgen: Das Installationsprogramm führt Sie durch den Aktualisierungsvorgang. Lesen und befolgen Sie alle Anweisungen sorgfältig.

- Dienste neu starten: Starten Sie nach Abschluss der Installation die SQL Server-Dienste neu.

- Aktualisierung überprüfen:

- SQL Server-Version überprüfen: Öffnen Sie SQL Server Management Studio (SSMS) und führen Sie die folgende Abfrage aus, um die Aktualisierung zu überprüfen:

- @@VERSION AUSWÄHLEN; Die Version sollte auf 15.0.4223.11 aktualisiert werden

- Protokolle überprüfen: Überprüfen Sie die SQL Server-Fehlerprotokolle und Windows Event Viewer auf Probleme während der Aktualisierung.

- Aufgaben nach der Aktualisierung:

- Tests durchführen: Führen Sie Tests durch, um sicherzustellen, dass SQL Server nach der Aktualisierung korrekt funktioniert.

- Leistung überwachen: Behalten Sie die Serverleistung im Auge, um sicherzustellen, dass keine unerwarteten Probleme auftreten.

- Dokumentation aktualisieren: Dokumentieren Sie den Aktualisierungsprozess und alle vorgenommenen Änderungen.

Benachrichtigung über kritische Schwachstellen: CVE-2013-3900

Aktualisiert 01. Januar 2025

HINTERGRUND

CVE-2013-3900 ist eine WinVerifyTrust-Schwachstelle, die sich auf einen Cepheid-Computer mit Windows OS auswirken kann. Diese Schwachstelle kann zum Empfang speziell erstellter Anfragen zur Ausführung eines beliebigen Codes führen. Weitere Informationen finden Sie nachfolgend: https://www.tenable.com/plugins/nessus/166555.

BETROFFENE CEPHEID-PRODUKTE

Dx-Kunden, die GeneXpert Dx-6.5-Software verwenden, sind betroffen.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Vor der Aktualisierung der Windows-Registry-Datei empfiehlt Cepheid dringend, mit Ihrer IT-Gruppe oder Ihrem Außendienstmitarbeiter bzw. -mitarbeiterin zusammenzuarbeiten, um sicherzustellen, dass die Aktualisierung auf eine Weise durchgeführt wird, die die Funktion des Systems nicht beeinträchtigt. Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid unter techsupport@cepheid.com.

Cepheid empfiehlt dringend, die Registry und die Testergebnisdaten oder die Datenbank zu sichern. Anweisungen zum Herunterfahren der Software und zum Sichern der Testergebnisdaten finden Sie im Benutzerhandbuch.

Sobald die Sicherung der Register- und Datenbank- oder Testdaten abgeschlossen ist, öffnen Sie bitte das Register, navigieren Sie zu den 2-Ordnerstrukturen unten und aktivieren Sie ""EnableCertPaddingCheck""=""1"" wie unten angegeben. Bitte erstellen Sie die Ordner nach Bedarf, wenn sie nicht bereits verfügbar sind.

[HKEY_LOCAL_MACHINE\Software\Microsoft\Cryptography\Wintrust\Config]

""EnableCertPaddingCheck""=""1""

[HKEY_LOCAL_MACHINE\Software\Wow6432Node\Microsoft\Cryptography\Wintrust\Config]

""EnableCertPaddingCheck""=""1""

Windows 10 Pro – Ende der Unterstützung

Aktualisiert 22. Juli 2024

HINTERGRUND

Als Teil der Verpflichtung von Cepheid, unser Testmenü zu unterstützen und gleichzeitig ein konsistentes Management von Sicherheitspatches zu gewährleisten, informieren wir Sie über das Ende der Unterstützung von Microsoft für Windows 10 Pro am 14. Oktober 2025.

Für alle Kunden, die Windows 10 Pro verwenden, empfiehlt Cepheid ein Upgrade auf Windows 10 IoT Enterprise LTSC 2021 mit der neuesten Version der Cepheid-Produktsoftware, die aktive Unterstützung mit der neuesten Cybersicherheit und dem neuesten Datenschutz bis zum 13. Januar 2032 gewährleistet.

Das Windows 7 OS wird nicht mehr aktiv von Microsoft unterstützt und die fortgesetzte Nutzung kann eine potenzielle Exposition von Daten auf diesem Computer und jedem verbundenen Gerät bzw. Geräten gegenüber Cybersicherheitsschwachstellen verursachen. Wenn Ihr System mit einem PC/Laptop mit dem Windows 7 OS verbunden ist, wird dringend ein Upgrade empfohlen. Bitte lesen Sie die vorherige Mitteilung von Cepheid hier.

Wenn Sie Fragen oder Bedenken bezüglich der Umstellung auf Windows 10 IoT Enterprise LTSC 2021 haben, wenden Sie sich bitte an Ihren zuständigen Cepheid-Außenmitarbeiter bzw. -mitarbeiterin Sie können sich auch an den technischen Kundendienst von Cepheid wenden.

Wir schätzen Ihr Vertrauen und Ihre Treue zu unseren Produkten und freuen uns über die Partnerschaften mit Ihnen und werden uns auch weiterhin bemühen, gemeinsam mit Ihnen einen personalisierten Übergangsplan zu unseren neuesten und hochwertigsten Lösungen und Technologien zu erarbeiten.

Benachrichtigung über kritische Schwachstellen: CVE-2016-2183 zur Abdeckung der OpenSSL-Schwachstelle

Aktualisiert 17. September 2024

HINTERGRUND

In TLS-, SSH- und IPSec-Protokollen verwendete DES- und Triple DES-Codierschlüssel können es Remote-Angreifern ermöglichen, Klartextdaten einer verschlüsselten Sitzung mit langer Dauer zu sammeln. Weitere Informationen finden Sie unter: https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2016-2183.

BETROFFENE CEPHEID-PRODUKTE

Betroffen sind Infinity-Kunden, die die GeneXpert Xpertise 6.8-Software verwenden.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Cepheid empfiehlt, diese Aktualisierung von der IT-Abteilung Ihres Unternehmens umzusetzen.

Bitte befolgen Sie die folgenden Schritte, um den Patch anzuwenden:

- Geben Sie auf dem System, auf dem der Patch installiert werden muss, in der Windows Suchleiste „Windows Power Shell“ ein und öffnen Sie sie als Administrator

- Geben Sie den Befehl Disable-TlsCipherSuite -Name 'TLS_RSA_WITH_3DES_EDE_CBC_SHA' im Windows PowerShell-Fenster ein

- Drücken Sie die Eingabetaste auf Ihrer Tastatur

Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid.

Benachrichtigung über kritische Schwachstellen: CVE-2013-3900

Aktualisiert 17. September 2024

HINTERGRUND

CVE-2013-3900 ist eine WinVerifyTrust-Schwachstelle, die ein Remote-System betrifft und zum Empfang speziell erstellter Anfragen führen kann. Weitere Informationen finden Sie nachfolgend: https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2013-3900.

BETROFFENE CEPHEID-PRODUKTE

Betroffen sind Infinity-Kunden, die die GeneXpert Xpertise 6.8-Software verwenden.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Vor der Aktualisierung der Windows-Registry-Datei empfiehlt Cepheid dringend, mit Ihrer IT-Gruppe oder Ihrem Außendienstmitarbeiter bzw. -mitarbeiterin zusammenzuarbeiten, um sicherzustellen, dass die Aktualisierung auf eine Weise durchgeführt wird, die die Funktion des Systems nicht beeinträchtigt. Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid.

Cepheid empfiehlt dringend, die Registry und die Testergebnisdaten oder die Datenbank zu sichern. Anweisungen zum Herunterfahren der Software und zum Sichern der Testergebnisdaten finden Sie im Benutzerhandbuch.

Sobald die Sicherung der Registry und der Datenbank oder der Testdaten abgeschlossen ist, führen Sie bitte die folgenden Schritte aus:

1. Öffnen Sie den „Registry-Editor“, gehen Sie zur unten stehenden Stelle und nehmen Sie die folgenden Änderungen vor.

[HKEY_LOCAL_MACHINE\Software\Microsoft\Cryptography\Wintrust\Config]

"EnableCertPaddingCheck"="1"

[HKEY_LOCAL_MACHINE\Software\Wow6432Node\Microsoft\Cryptography\Wintrust\Config]

"EnableCertPaddingCheck"="1"

TLS-Version 1.0 Protokollerkennung und (4) TLS-Version 1.1 Benachrichtigung schwaches Protokoll

Aktualisiert 17. September 2024

HINTERGRUND

Der Remote-Server akzeptiert Verbindungen, die mit TLS 1.0 verschlüsselt sind, was eine Reihe von kryptographischen Designfehlern aufweist, und der Remote-Server bietet auch veraltetes TLS 1.1, die beide nur durch neuere Versionen von TLS 1.2 und 1.3 gemindert werden.

Weitere Informationen finden Sie unter:

BETROFFENE CEPHEID-PRODUKTE

Betroffen sind Infinity-Kunden, die die GeneXpert Xpertise 6.8-Software verwenden.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Bitte aktivieren Sie die Unterstützung für TLS 1.2 und 1.3 während Sie TLS 1.0 oder 1.1 deaktivieren, die eine Aktualisierung der Windows-Registry beinhalten.

Vor der Aktualisierung der Windows-Registry-Datei empfiehlt Cepheid dringend, mit Ihrer IT-Gruppe oder Ihrem Außendienstmitarbeiter bzw. -mitarbeiterin zusammenzuarbeiten, um sicherzustellen, dass die Aktualisierung auf eine Weise durchgeführt wird, die die Funktion des Systems nicht beeinträchtigt. Cepheid empfiehlt dringend, die Registry und die Testergebnisdaten oder die Datenbank zu sichern. Anweisungen zum Herunterfahren der Software und zum Sichern der Testergebnisdaten finden Sie im Benutzerhandbuch.

Sobald die Sicherung der Registry und der Datenbank oder der Testdaten abgeschlossen ist, führen Sie bitte die folgenden Schritte aus:

Schritte, die zu befolgen sind, um dies anzuwenden.

- Suchen Sie in der Windows-Suchleiste nach „Registry-Editor“.

- Navigieren Sie zum nachstehenden Pfad. Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\ SecurityProviders\SCHANNEL\Protocols

- Erstellen Sie unter „Protokolle“ zwei Schlüssel (Ordner) für TLS 1.0 und TLS 1.1. Hinweis: Klicken Sie mit der rechten Maustaste auf die Protokolle, um einen neuen Schlüssel zu erstellen.

- Erstellen Sie unter jedem TLS-Ordner zwei weitere Schlüssel (Ordner) als Client und Server

- Klicken Sie auf den Client-Ordner, auf das leere Feld RHS, klicken Sie mit der rechten Maustaste und wählen Sie die Option NEW-DWORD.

- Benennen Sie diese in „Aktiviert“ um; der Wert sollte auf „0“ gesetzt sein. Hinweis: Dieselben Werte werden für TLS 1.0 und TLS 1.1 sowie Client- und Serverordner erstellt.

- Schließen Sie den Editor.

- Öffnen Sie den SQL-Server-Konfigurationsmanager.

- Klicken Sie auf die Option „SQL Server-Dienste“.

- Stoppen und starten Sie den SQL Server-Dienst (MSSQLSERVER).

- Schließen Sie die Anwendung „SQL Server-Konfigurations-Manager“.

- Laden Sie das Nmap-Tool von Google herunter, und installieren Sie es im System.

- Öffnen Sie die Eingabeaufforderung, und geben Sie den folgenden Befehl ein: nmap -script ssl-enum-ciphers -p 1433 localhost

- Drücken Sie die Eingabetaste auf der Tastatur.

- Stellen Sie sicher, dass in der cmd-Eingabeaufforderung nur TLS 1.2 und höher angezeigt wird.

Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid.

Nicht unterstützte Version von Microsoft SQL-Server

Aktualisiert 17. September 2024

HINTERGRUND

Die Installation einer bestimmten Versionsnummer von Microsoft SQL wird nicht mehr unterstützt, was dazu führt, dass keine neuen Sicherheitspatches für das Produkt vorhanden sind. Die folgenden nicht unterstützten Installationen von Microsoft SQL-Server wurden erkannt:

Installierte Version: 13.0.4259.0 Express Edition

Installationspfad: C:\Program Files\Microsoft SQL Server\MSSQL13.MSSQLSERVER\MSSQL\Binn

Instanz: MSSQLSERVER

Niedrigste unterstützte Version: 13.0.6300.2 (2016 SP3)

BETROFFENE CEPHEID-PRODUKTE

Betroffen sind Infinity-Kunden, die die GeneXpert Xpertise 6.8-Software verwenden.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Bitte aktualisieren Sie auf eine Version von Microsoft SQL, die derzeit unterstützt wird. Die richtige Microsoft SQL-Version zum Herunterladen ist verfügbar: https://www.microsoft.com/en-us/download/details.aspx?id=103440.

Der KB-Artikel von Microsoft mit Informationen zu Updates ist hier verfügbar: https://learn.microsoft.com/en-us/troubleshoot/sql/releases/sqlserver-2016/servicepack3.

Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid.

Microsoft Windows LM/NTMv1-Authentifizierung aktiviert

Aktualisiert 17. September 2024

HINTERGRUND

Der Remote-Host ist so konfiguriert, dass er LM und/oder NTLMv1 für die ausgehende Authentifizierung versucht, und diese Protokolle verwenden eine schwache Verschlüsselung. Ein Remote-Angreifer, der in der Lage ist, LM- oder NTLMv1-Challenge- und Antwortpakete zu lesen, könnte dies ausnutzen, um den LM- oder NTLM-Hash eines Benutzers bzw. einer Benutzerin zu erhalten, der es einem Angreifer ermöglicht, sich als diese/r Benutzer/in zu authentifizieren. Weitere Informationen finden Sie unter: https://www.tenable.com/plugins/nessus/63478.

BETROFFENE CEPHEID-PRODUKTE

Betroffen sind Infinity-Kunden, die die GeneXpert Xpertise 6.8-Software verwenden.

AUF KUNDENSEITE ERFORDERLICHE MASSNAHMEN

Vor der Aktualisierung der Windows-Registry-Datei empfiehlt Cepheid dringend, mit Ihrer IT-Gruppe oder Ihrem Außendienstmitarbeiter bzw. -mitarbeiterin zusammenzuarbeiten, um sicherzustellen, dass die Aktualisierung auf eine Weise durchgeführt wird, die die Funktion des Systems nicht beeinträchtigt. Wenn Sie Fragen oder Bedenken haben, wenden Sie sich bitte an den technischen Kundendienst von Cepheid.

Cepheid empfiehlt dringend, die Registry und die Testergebnisdaten oder die Datenbank zu sichern. Anweisungen zum Herunterfahren der Software und zum Sichern der Testergebnisdaten finden Sie im Benutzerhandbuch.

Sobald die Sicherung der Registry und der Datenbank oder der Testdaten abgeschlossen ist, führen Sie bitte die folgenden Schritte aus:

- Geben Sie auf dem System, auf dem der Patch installiert werden soll, in der Windows-Suchleiste „Registry-Editor“ ein und öffnen Sie den Registry-Editor.

- Gehen Sie zum Speicherort HKLM\SYSTEM\CurrentControlSet\Control\Lsa\LmCompatibilityLevel und aktualisieren Sie den LmCompatibilityLevel auf „1“.